スタッフのログイン認証情報はダークウェブ上にありますか?データがデータ侵害に巻き込まれているかどうかを確認する方法を説明します。

私たちの旧友、パスワード

謙虚なパスワードは、コンピューターまたはオンライン アカウントにアクセスするための自分自身を認証する最も一般的な方法です。他のシステムも存在し、今後も登場し進化し続けるでしょうが、現時点ではパスワードが広く普及しています。

パスワードは60年代の子供です。 互換タイムシェアリング システム (CTSS) の開発中に、コンピューター科学者は、各ユーザーに属するファイルを分離して保護する必要があることに気づきました。ユーザーは自分のファイルを表示および修正できる必要がありますが、他の人のファイルを表示することは許可されるべきではありません。

このソリューションでは、ユーザーを識別する必要がありました。ユーザー名が必要でした。そして、ユーザーが本人であることを証明するために、パスワードが発明されました。パスワードの発明者は 、Fernando J. Corbató に与えられます。

パスワードに関する問題は、パスワードを知っている人なら誰でもアカウントにアクセスできることです。家の合鍵を渡すようなものです。 2 要素認証 (2FA) はこの状況を改善します。これは、あなたが知っているもの (パスワード) と、あなたが所有しているもの (通常はスマートフォン) を組み合わせたものです。 2FA を備えたシステムにパスワードを入力すると、コードがスマートフォンに送信されます。そのコードもコンピューターに入力する必要があります。ただし、2FA はパスワードを置き換えるのではなく、標準パスワードのセキュリティ モデルを強化します。

一部のシステムでは生体認証も導入されています。これにより、指紋や顔認識など、固有の生物学的識別子、つまりあなた自身を表す情報が組み合わせられます。これにより、2 要素認証を超えて多要素認証に移行します。これらの新しいテクノロジは、あと何十年も大部分のコンピュータ システムやオンライン サービスに浸透することはなく、おそらく一部のシステムには導入されないでしょう。パスワードは長期間にわたって使用されます。

データ侵害

データ侵害は絶え間なく発生しています。これらの侵害によるデータは最終的にダークウェブに到達し、そこで他のサイバー犯罪者に販売されます。これは、詐欺メール、 フィッシングメール 、 さまざまな種類の詐欺や個人情報盗難 に使用されたり、他のシステムにアクセスしたりするために使用される可能性があります。 Credential Stuffing 攻撃は、自動化されたソフトウェアを使用してシステムへのログインを試みます。これらの電子メールとパスワードのデータベースは、これらの攻撃の弾薬となります。

人々には パスワードを再利用する悪い習慣 があります。システムごとに固有の堅牢なパスワードを設定する代わりに、単一のパスワードを複数のシステムで何度も再利用することがよくあります。

これらのサイトのうち 1 つが侵害されるだけで、他のすべてのサイトが危険にさらされます。攻撃者は、侵害されたサイトのパスワードを知る代わりに (侵害があったと聞いたらすぐにパスワードを変更します)、その電子メールとパスワードを使用して他のアカウントにアクセスできます。

100億の侵害されたアカウント

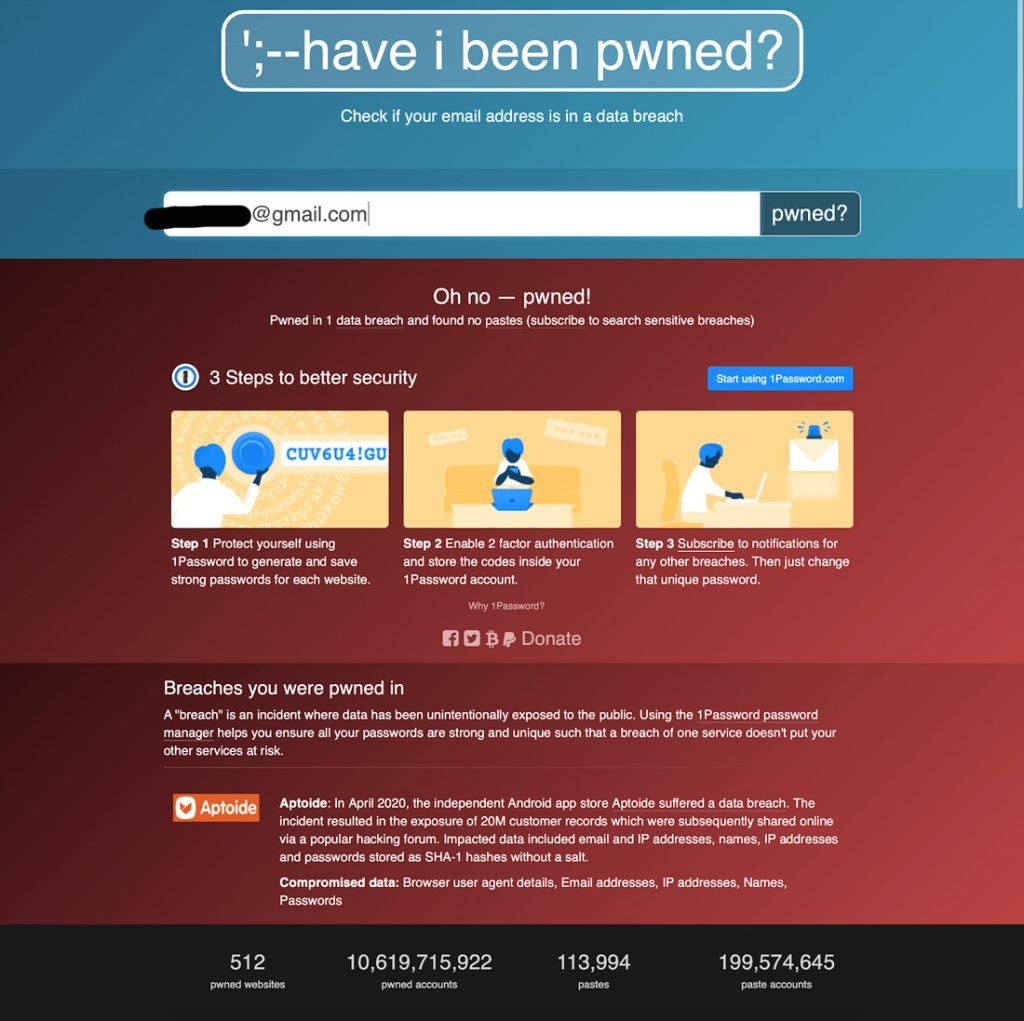

Have I Been Pwned Web サイトは、あらゆるデータ侵害からデータ セットを収集します。結合されたすべてのデータを検索して、自分の電子メール アドレスが侵害によって漏洩していないかどうかを確認できます。存在する場合、Have I Been Pwned により、データがどのサイトまたはサービスから来たのかがわかります。その後、そのサイトにアクセスしてパスワードを変更するか、アカウントを閉じることができます。また、そのサイトで使用したパスワードを他のサイトでも使用している場合は、そのサイトでもパスワードを変更する必要があります。

現在、Have I Been Pwned データベースには 100 億を超えるデータ レコードがあります。あなたの電子メール アドレスが 1 つ以上含まれている可能性はどれくらいですか?おそらく、あなたの電子メール アドレスがそこに存在しない可能性はどのくらいですか、という質問のほうが適切でしょう。

メールアドレスを探す

チェックは簡単です。 Have I Been Pwned Web サイトにアクセスし、[電子メール アドレス] フィールドに電子メール アドレスを入力し、[Pwned?] をクリックします。ボタン。

古いメール アドレスを入力したところ、そのアドレスが 6 件のデータ侵害に含まれていたことがわかりました。

- LinkedIn: LinkedIn は 2016 年に侵害を受け、1 億 6,400 万件の電子メール アドレスとパスワードが流出しました。私のパスワードはすべて一意であるため、パスワードを 1 つ変更するだけで済みました。

- Verifications.io: Verifications.io は、電子メール アドレス検証サービスです。人々は電子メール アドレスを入力して、それが有効な実際の電子メール アドレスであるかどうかを確認しました。私はそれらを使用したことがなかったので、明らかに他の誰かが私の電子メールアドレスを入力して認証させたものと思われます。もちろん、パスワードは関係していなかったので、スパムやフィッシングメールに気を付ける以外にセキュリティ対策を講じる必要はありませんでした。

- PDL によるデータ強化の露出: People Data Labs (PDL) は、データの収集と販売で収益を上げています。 PDL にデータのコピーをリクエストしましたが、その見た目から、LinkedIn、Twitter、ビジネス Web サイト、その他のソースをスクレイピングして相互参照することによって入手したものと思われます。繰り返しますが、パスワードは関係していなかったので、セキュリティ対策を講じる必要はありませんでした。しかし、私は彼らの「サービス」をオプトアウトしたので、彼らは私のデータを販売できなくなりました。

- Onliner Spambot: Online Spambot と呼ばれるスパムボットには私の電子メール アドレスが含まれており、おそらく他の侵害の 1 つから盗まれたものと思われます。しかしその後、Onliner Spambot 自体が侵害され、一部のパスワードを含む 7 億 1,100 万件の個人記録が流出しました。

- コレクション #1 と アンチパブリック コンボ リスト: 最後の 2 つは、以前に侵害されたデータの大規模なコレクションであり、サイバー犯罪者の便宜のためにメガ バンドルにまとめられていました。つまり、私の個人データはそれらの侵害に含まれていましたが、私はすでに最初の侵害に対応し、対処していました。

注意すべき重要な点は次のとおりです。

- アクセスしたこともないサイトの侵害にデータが含まれている可能性があります。

- データ侵害にパスワードが含まれていない場合でも、個人データはスパム メール、詐欺メール、フィッシング メール、個人情報の盗難、詐欺などの犯罪目的に使用される可能性があります。

ドメイン検索

これはわかりやすくて便利ですが、スタッフ全員の電子メール アドレスを入力するのは時間がかかります。これに対する Have I Been Pwned の答えは 、ドメイン検索 機能です。ドメインを登録すると、侵害が見つかったそのドメイン上のすべての電子メール アドレスを対象としたレポートを取得できます。

また、今後ドメイン上のメール アドレスが侵害された場合には、通知が届きます。それはいいね。

もちろん、ドメインの所有権を証明する必要があります。これを実現するにはさまざまな方法があります。あなたはできる:

-

メールで確認してください

、security@

、hostmaster@

、 またはpostmaster@

あなたのドメイン上で。webmaster@ - 一意の ID を含むメタ タグを Web サイトのホームページに追加します。

- 一意の ID を含むファイルを Web サイトのルートにアップロードします。

- 一意の ID を含む TXT レコードをドメイン上に作成します。

これは素晴らしい無料サービスであり、登録に少し時間がかかる価値があります。

無関係なメールの検索

しかし、チェックすべき電子メールの寄せ集めがさまざまなドメインに散在している場合はどうなるでしょうか?次の電子メール アドレスをお持ちかもしれません

gmail .com、および明らかに所有権を証明できないその他のドメイン。

これは、テキスト ファイルをコマンド ライン パラメーターとして受け取る Linux シェル スクリプトです。テキスト ファイルには、電子メール アドレスを 1 行に 1 つずつ含める必要があります。スクリプトは、テキスト ファイル内の電子メール アドレスごとに、「Have I Been Pwned」電子メール検索を実行します。

スクリプトは認証された API を使用します。 API キーが必要になります。キーを取得するには、サービスに登録して料金を支払う必要があります。 Troy Hunt は、API の使用に対する課金についての 詳細なブログ投稿を 書きました。彼は、API の悪用に対抗する手段としてなぜ課金を余儀なくされたのかを率直に説明しています。料金は月額 3.50 ドルで、高級店のコーヒーよりも安いです。 1 か月単位で支払うことも、1 年単位で購読することもできます。

スクリプト全体は次のとおりです。

#!/bin/bash

if [[ $# -ne 1 ]];それから

echo “使用法:” $0 “メールアドレスを含むファイル”

出口1

フィ

$(cat $1) の電子メールの場合

する

エコー $email

カール -s -A “CloudSavvyIT”

-H “hibp-api-key:your-API-key-goes-here”

https://haveibeenpwned.com/api/v3/breachedaccount/$email?truncateResponse=false

| jq -j ‘.[] | ” “、.Title、” [“、.Name、”] “、.BreachDate、”n”‘

エコー ” – -”

睡眠1.6

終わり

0番出口

スクリプトがどのように機能するかを説明する前に、このスクリプトでは curl と jq が使用されていることに気づいたかもしれません。これらがコンピュータにインストールされていない場合は、追加する必要があります。

Ubuntu では、コマンドは次のとおりです。

sudo apt-get インストールカール

sudo apt-get install jq

Fedora では、次のように入力する必要があります。

sudo dnf インストールカール

sudo dnf インストール jq

Manjaro では、

pacman

使用します。

sudo パックマン - Syu カール

sudo パックマン -Syu jq

スクリプトの仕組み

変数

$#

、スクリプトに渡されたコマンドライン パラメーターの数を保持します。これが 1 に等しくない場合は、使用方法のメッセージが表示され、スクリプトは終了します。変数

$0

スクリプトの名前を保持します。

if [[ $# -ne 1 ]];それから

echo “使用法:” $0 “メールアドレスを含むファイル”

出口1

フィ

スクリプトは、

cat

を使用してテキスト ファイルから電子メール アドレスを読み取り、現在処理中の電子メール アドレスの名前を保持するように

$email

を設定します。

$(cat $1) の電子メールの場合

する

エコー $email

API にアクセスし、結果を取得するには、

curl

コマンドを使用します。一緒に使用しているオプションは次のとおりです。

- サ: 黙ってますよ。

- A: ユーザーエージェント文字列。すべての HTTP API がこれを受け取る必要があるわけではありませんが、これを含めることをお勧めします。ここに会社名を入れることができます。

-

H:

追加の HTTP ヘッダー。追加の HTTP ヘッダーを使用して API キーを渡します。

your-API-key-goes-hereを実際の API キーに置き換えます。

curl

コマンドは、Have I Been Pwned 侵害されたアカウント API URL にリクエストを送信します。応答は

jq

にパイプされます。

jq

、JSON 情報を保持する名前のない配列 (

.[]

) から侵害のタイトル (

.Title

)、侵害の内部識別子 (

.Name

)、および侵害の日付 (

.BreachDate

) を抽出します。

カール -s -A "CloudSavvyIT"

-H “hibp-api-key:your-API-key-goes-here”

https://haveibeenpwned.com/api/v3/breachedaccount/$email?truncateResponse=false

| jq -j ‘.[] | ” “、.Title、” [“、.Name、”] “、.BreachDate、”n”‘

エコー ” – -”

睡眠1.6

終わり

0番出口

出力をインデントするために、違反タイトルの前にいくつかのスペースが表示されます。これにより、電子メール アドレスと侵害名を区別しやすくなります。視覚的な解析を容易にするために、

.Name

データ項目の両側に括弧が配置されています。シンプルな化粧品なので、用途に合わせて付け替えたり取り外したりできます。

各電子メール アドレスのデータを区切るために 3 つのダッシュが表示され、チェックの間に 1.6 秒の休止時間が追加されます。これは、API が頻繁に攻撃され、一時的にブロックされることを避けるために必要です。

表示するデータ項目は 15 個あります。完全なリストは、Web サイトの API ページ に表示されます。

スクリプトの実行

スクリプト全体をエディタにコピーし、

your-API-key-goes-here

API キーに置き換えて、「pwnchk.sh」という名前で保存します。実行可能にするには、次のコマンドを実行します。

chmod +x pwnchk.sh

「email-list.txt」というテキスト ファイルがあります。次の電子メール アドレスが含まれています。

- 大統領@whitehouse.gov

- Vice.president@whitehouse.gov

- privateoffice@no10.x.gsi.gov.uk

それは米国の大統領と副大統領、そして英国の首相の私設事務所だ。これらはすべて公開されている電子メール アドレスであるため、ここでそれらを使用してプライバシーやセキュリティ プロトコルを破ることはありません。便宜上、出力を

less

にパイプしています。出力をファイルに簡単にリダイレクトすることもできます。

./pwnchk.sh メールリスト.txt |少ない

最初の行には「2,844件の個別のデータ侵害」と記載されています。

これは、2,844 件の小規模な侵害から構成される侵害データのコレクションの名前です。メールアドレスがそれほど多くの侵害にあったというわけではありません。

出力をスクロールすると、これらの電子メール アドレスが 2008 年の Myspace 侵害にまで遡る複数の侵害で見つかっていることがわかります。

パスワードに関する最後の一言

「Have I been Pwned」でパスワードを検索することもできます。一致するものが見つかった場合でも、データ侵害のパスワードがあなたのものであるとは限りません。おそらく、パスワードが一意ではないことを意味します。

パスワードが弱いほど、一意性が低くなります。たとえば、怠惰なユーザーのお気に入りのパスワード 123456 には 2,350 万件の一致がありました。そのため、電子メールで検索する方が良い選択肢となります。

常に堅牢な一意のパスワードを使用してください。パスワードが多すぎて覚えられない場合は、パスワード マネージャーを使用してください。 2FA が提供されている場合は、それを使用してください。

ここで紹介したスクリプトは、電子メール アドレスの異なるリストを確認するのに役立ちます。特に定期的に実行する場合は、時間を大幅に節約できます。