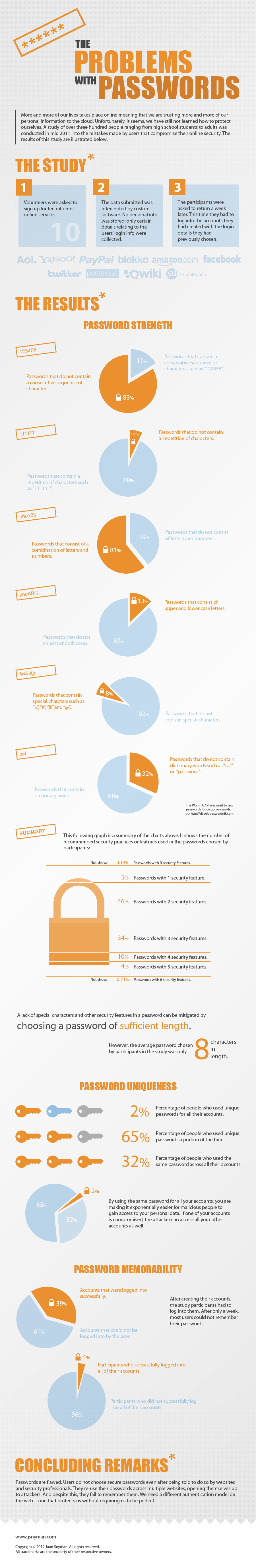

パスワードには問題があります。脆弱すぎる場合や、複数のシステムで再利用される場合、他のユーザーと意図的に共有される場合、ソーシャル エンジニアリングが行われる場合があります。しかし、それはパスワードのせいではありません。問題は人々です。

パスワードと人間の本性

パスワードはフラワーパワー時代の申し子かもしれませんが、私たちはパスワードを使ってディッピー・ヒッピーで自由奔放になることはできません。 1960 年代初頭に、 互換タイムシェアリング システム のマルチユーザー コンピューターのユーザーにプライバシーとセキュリティを提供するパスワードを フェルナンド J. コルバト が発明して以来、人々は強力で固有のパスワードを選択するのに問題を抱えてきました。

人間の性質として、多くの人が安全性よりも利便性を好むことを意味します。それは安全保障摩擦と呼ばれます。これは、セキュリティ強化のためにワークフローの変更、追加の手順、またはユーザー側の考えと努力が必要な場合に受ける反発です。

パスワードを 1 つにしたほうが簡単ですよね?覚えておく必要があるのは 1 つだけです。どこでも使用でき、非常に速く入力できます。パスワードを定期的に変更する必要がある場合は、最後にタグ付けした番号または日付を変更するだけです。同僚があなたのアカウントを使いたいと思ったら、あなたの資格情報を渡してみてはいかがでしょうか?

明らかに、責任の一部はパスワード所有者にあります。しかしおそらく、その責任の一端は、これらのユーザーに連絡できていない私たちにあるのでしょう。私たちは、メッセージの内容を煩わしいものとみなされて無視されるのではなく、受け入れられ採用されるように、メッセージを変更する方法を見つける必要があります。

そして私たちはそれが無視されていることを知っています。 NordPass による 2021 年のレポートでは、2 億 7,500 万個のパスワードのデータベースが調査されており、最も頻繁に使用されるパスワードのリストには、よくある容疑者がすべて依然として存在しています。

最も頻繁に使用されるパスワード

データ侵害が発生すると、遅かれ早かれ、暴露されたデータがダークウェブ上に現れます。それは販売されている可能性もあれば、 Facebook ユーザーの 5 億 3,300 万件の個人記録 と同様に、自由に入手できる場合もあります。さまざまな組織が、侵害されたデータベースのコピーを取得し、電子メール アドレスとパスワードを抽出します。これらの中で最もよく知られているのは 、Have I Been Pwned Web サイトです。

メールがデータ侵害に巻き込まれたかどうかを確認できる検索機能を提供します。存在する場合は、データがどの Web サイトまたは組織から来たのかが示されます。これらのアカウントのパスワードを変更し、再度保護することができます。そして、他のどこでも同じパスワードを使用しています。

これは、2020 年に侵害されたデータ内で見つかった最も人気のあるパスワードのトップ 10 のリストです。括弧内の数字は、データベース内でパスワードが見つかった回数です。

- 123456 (2,543,285)

- 123456789 (961,435)

- 画像1 (371,612)

- パスワード (360,467)

- 12345678 (322,187)

- 111111 (230,507)

- 123123 (189,327)

- 12345 (188,268)

- 1234567890 (171,724)

- センハ (167,728)

Experte Password Checker によると、約 1 分かかる「picture1」を除いて、これらはすべて 1 秒以内に解読できるそうです。しかし、最大の脅威は、これらのパスワードがすでにダークウェブのデータベースに存在し、クレデンシャルスタッフィング攻撃の弾薬として使用される準備ができていることです。

データベース内のパスワードが自分のアカウントから取得されたものであるかどうかに関係なく、そのパスワードは引き続き自分のアカウントで機能します。先頭のエントリ「123456」は、侵害データベースで 250 万回確認されましたが、2,350 万回の侵害で暴露されました。

今日でも人々がこのようなパスワードを使用していることは驚くべきであると同時に憂鬱でもあります。そして、ユーザーがこのようなパスワードを作成できるようにするプラットフォームを作成している人々にも同じことが当てはまります。不正なパスワードは、作成時にトラップされ、自動的に拒否される必要があります。ユーザーが自らの認識の下でガイダンスに従わない場合、システム設計者は、安全でないパスワードでアカウントが作成されないようにする必要があります。

パスワードマネージャーとポリシー

職場では、何が許容されるパスワードで何が許容されないかを規定するパスワード ポリシーを提供できます。すべてのシステムでパスワード チェック ルールを強化し、堅牢なパスワードが適用されるようにします。 3 つまたは 4 つの無関係な単語を句読点で接続したパスフレーズの使用を促進します。

直感に反するように思えるかもしれませんが、米国 国立標準技術研究所 (NIST)、英国の 国家サイバー セキュリティ センター (NCSC)、および Microsoft の アドバイスに従い、パスワードを定期的に変更する要件を削除することを検討してください。

パスワードを定期的に変更してもセキュリティは何も向上せず、誤って間違ったパスワードの選択を奨励してしまいます。これにより、ユーザーは基本パスワードを保持し、変更が強制されるたびに通常は数字や日付を追加して変更することが強制されます。

堅牢でユニークなパスワードを選択し、それを無期限に保持する方がはるかに良いです。パスワードは、ユーザーが組織を退職した場合、またはパスワードが漏洩した疑いがある場合にのみ変更してください。

パスワードマネージャーは多くの苦痛を取り除きます

会社承認のパスワード マネージャーの使用を奨励、または完全に強制します。これらにより、すべてのアカウント、すべてのユーザーに一意で堅牢なパスワードが作成されます。非常に強力なパスワードが自動的に作成され、自動的に入力されます。覚えておく必要があるのは 1 つのパスワード (パスワード マネージャー用のパスワード) だけです。

パスワード マネージャーはマルチデバイスおよびクロスプラットフォームであるため、すべてのデバイスでメリットを得ることができます。パスワードは、暗号化を解除するためにデバイスからのキーを必要とするタイプの暗号化を使用して保存されます。たとえパスワード マネージャー会社が侵害を受けたとしても、パスワードが漏洩することはありません。

パスワード マネージャーには、他のセキュリティ上の利点もあります。フィッシングメールには、不注意なユーザーを認証情報を収集する類似の Web サイトに誘導するリンクが含まれていることがよくあります。パスワード マネージャーは偽の URL を認識しないため、資格情報を入力しません。

二要素認証

2 要素認証により、保護層がさらに追加されます。ユーザーには 2 つのことが必要です。スマートフォンなど、ユーザーが持っているもので知っているもの、つまりパスワード。スマートフォンのアプリに 1 回限りのコードが表示され、パスワードとともに入力する必要があります。

これは、たとえパスワードが侵害によって公開されたとしても、脅威アクターはそのアカウントにアクセスできないことを意味します。 SMS ベースの認証は安全とはみなされなくなっていることに注意してください。フォブ、専用デバイス、またはスマートフォン アプリケーションを必要とするシステムを使用します。

多要素認証はさらに一歩進んだものです。あなたが知っていることや持っているものだけでなく、あなた自身の指紋、虹彩、声などの所有者であることが必要です。

残念ながら、2 要素認証は世界中で利用できるわけではありません。非常に多くのシステム (ほぼ間違いなく大多数のシステム) が、依然として昔ながらの ID とパスワードの資格情報のペアに依存しています。この状況は徐々に変化していますが、ID とパスワードによる認証モデルは今後もずっと存続するでしょう。

実行すべき実際的な手順

- ポリシー : 許容可能なパスワードの要件と、パスワードを保護するためのルールをポリシー文書に記録する必要があります。文書化されていない場合、それはポリシーではありません。パスワードやパスフレーズの強度について説明し、パスワードの保護に関するガイダンスを提供する必要があります。決して書き留めたり、共有したり、複数のシステムで使用したりしないでください。

- パスワード マネージャー : 会社が承認したパスワード マネージャーを指定し、その使用を推奨または強制します。選択肢はたくさんあります。 NordPass 、 Bitwarden 、および 1Password は すべて優れた製品であり、無料プランまたは無料試用版があり、ニーズに合うかどうかを確認できます。

- 二要素認証と多要素認証 : 二要素認証または多要素認証が利用できる場合は、それを使用します。また、認証レイヤーを追加したからといって、パスワードの品質、保護、一意性がこれまでと同様に重要であることを忘れないでください。

- システム設計 : ソフトウェアを作成する場合は、アカウントの作成時に弱いパスワードがフィルターで除外され、拒否されるようにしてください。決して使用できないパスワードの拒否リストを含めることができます。また、Have I Been Pwned などのオンライン リソースのみを検索して、以前のデータ侵害でパスワードが見つかったかどうかを確認することもできます。ローカルでホストしたい場合は、 侵害されたパスワードのデータベース全体を Have I Been Pwned からダウンロード できます。

- 教育 : 最も一般的に使用されるパスワードのリストに「123456」が現れる限り、私たちはパスワードに関する重要な基本を理解する努力を続けなければなりません。