2 要素認証が利用できる場合は常に 2 要素認証を使用する必要があります。完璧ではありませんが、ほとんどの攻撃者を阻止します。しかし、難攻不落だと思わないでください。そうではありません。

パスワードの問題

パスワードは 1950 年代以来、コンピュータ アカウントを保護する主な手段でした。 70 数年後、主にオンライン サービスでパスワードが氾濫しています。好奇心から、パスワードマネージャーを確認してみました。 220 セットのログイン認証情報が保存されています。

特別な才能がない限り、これほど多くの複雑で堅牢なパスワードを記憶することは不可能です。そのため、人々はパスワードを再利用したり、弱いけれども覚えやすいパスワードを使用したりするのです。もちろん、これはアカウントを侵害の危険にさらす種類の行為です。

自動化された ブルート フォース攻撃、辞書攻撃、その他の検索攻撃は、 単語のリストと侵害されたパスワードのデータベースを使用して、人々のアカウントへの不正アクセスを試みます。データ侵害が発生すると、そのデータはサイバー犯罪者が使用できるようダークウェブ上に公開されます。彼らは、侵害されたパスワードのデータベースをソフトウェアの弾薬として使用します。盗んだ認証情報をマシンガンでアカウントに送り込み、パスワードを照合してアクセスを取得しようとします。

Have I Been Pwned Web サイトは、できる限り多くのデータ侵害からデータを収集します。サイトに自由にアクセスして、自分の電子メール アドレスやパスワードが侵害によって流出していないかどうかを確認できます。問題の規模を知るために、同社のデータベースには 110 億セットを超える認証情報が存在します。

これだけ多くのパスワードがあると、他の誰かがあなたと同じパスワードを選択した可能性が高くなります。したがって、たとえあなたのデータが侵害によって流出したことがなくても、たまたまあなたと同じパスワードを使用していた他の人のデータが流出する可能性は十分にあります。また、多くの異なるアカウントで同じパスワードを使用している場合、すべてのアカウントが危険にさらされることになります。

パスワードポリシー

すべての組織は、パスワードの作成と使用に関するガイダンスを提供するパスワード ポリシーを策定する必要があります。たとえば、パスワードの最小長を定義する必要があり、パスワードの構成に関するルールは、すべてのスタッフが理解して従うことができるように明確に規定する必要があります。ポリシーでは、他のアカウントでパスワードを再利用したり、ペットや家族の名前、記念日、誕生日に基づいてパスワードを設定したりすることを禁止する必要があります。

あなたが抱えている問題は、それをどのように取り締まるかということです。スタッフがこれらの規則に従っているかどうかをどうやって知ることができますか?多くのシステムでは複雑さを最小限に抑えるルールを設定できるため、短すぎるパスワード、数字や記号が含まれていないパスワード、または辞書の単語であるパスワードは自動的に拒否されます。それは助かります。しかし、誰かが企業アカウントのパスワードを Amazon や Twitter のパスワードとして使用している場合はどうなるでしょうか?あなたには知る由もありません。

2 要素認証を使用すると、企業アカウントのセキュリティが向上し、不十分なパスワード管理からもある程度の保護が得られます。

二要素認証

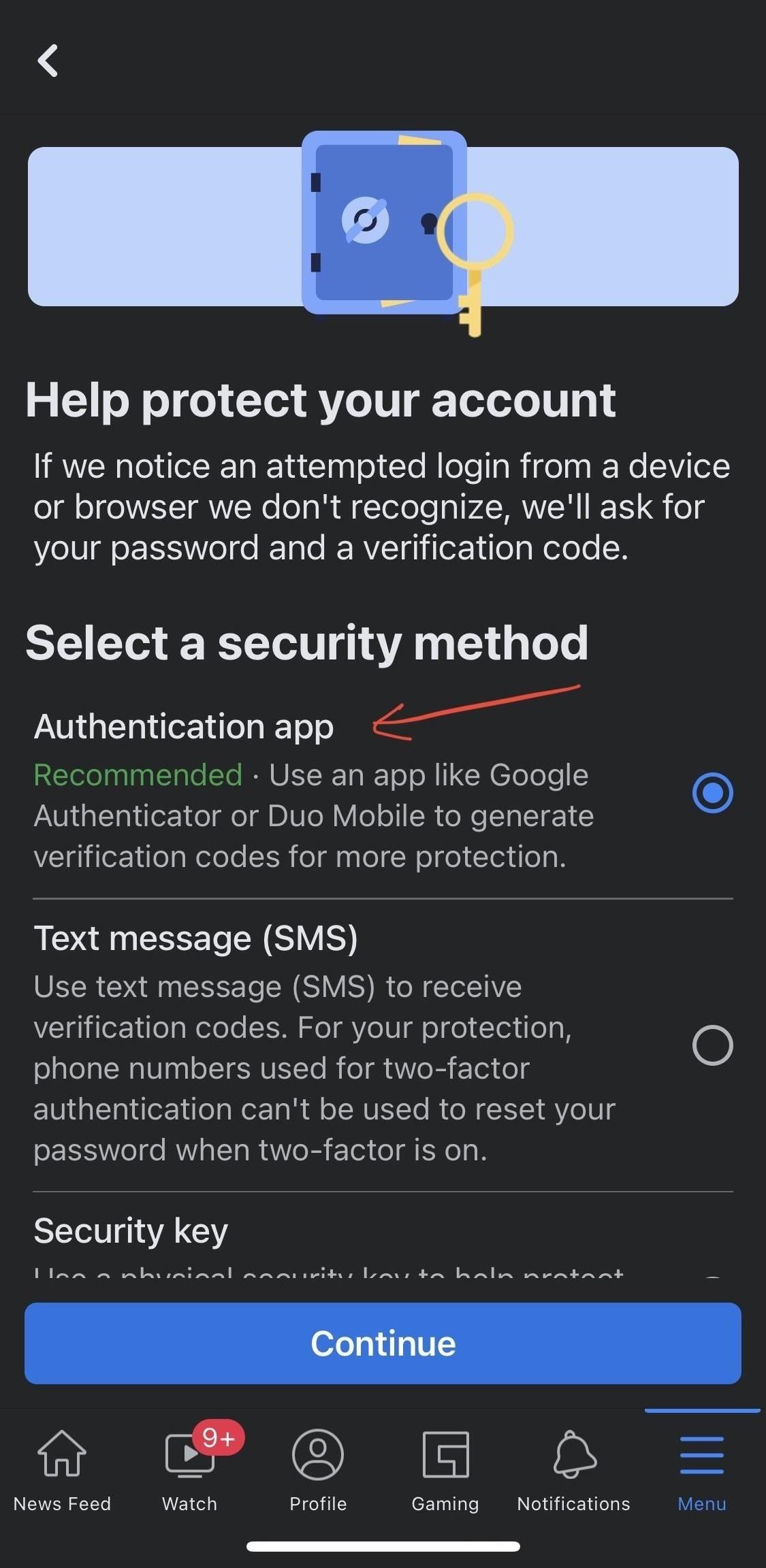

2 要素認証は、パスワードで保護されたアカウントに別の保護層を追加します。 ID とパスワードとともに、登録された物理オブジェクトにアクセスできる必要があります。これらは、承認された認証アプリを実行しているハードウェア ドングルまたはスマートフォンです。

ワンタイムコードはスマートフォンの認証アプリによって生成されます。アカウントにサインインするときは、パスワードとともにそのコードを入力する必要があります。ドングルは USB ポートに接続することも、Bluetooth を使用することもできます。コードを表示するか、秘密の内部値に基づいてキーを生成して送信します。

2 要素認証では、あなたが知っているもの (資格情報) とあなたが所有しているもの (スマートフォンまたはドングル) を組み合わせます。したがって、誰かがあなたのパスワードを推測したり総当たり攻撃したりしても、アカウントにログインすることはできません。

2 要素認証の侵害

攻撃者が 2 要素認証を突破して、保護されたアカウントにアクセスする方法はいくつかあります。これらの技術の中には、優れた技術能力と多大なリソースを必要とするものがあります。たとえば、Signaling System No. 7 プロトコル (SS7) の脆弱性を悪用する攻撃は、通常、十分な装備を備えた高度なスキルを備えたハッキング グループ、つまり国家支援を受けた攻撃者によって実行されます。 SS7 は、SMS テキスト メッセージを含むテレフォニー ベースの通信を確立および切断するために使用されます。

このような脅威アクターの注意を引くには、ターゲットが非常に価値の高いものである必要があります。 「高価値」とは、攻撃者によって意味が異なります。その見返りは単純な金銭的なものではない可能性があり、攻撃はたとえば政治的動機によるもの、または産業スパイ活動の一部である可能性があります。

「ポートアウト詐欺」では、サイバー犯罪者が携帯電話会社に連絡して、あなたになりすまします。十分に熟練した攻撃者は、担当者に自分がアカウントの所有者であると信じ込ませることができます。その後、アクセス権のある別のスマートフォンにあなたのスマートフォン番号を転送させることができます。 SMS ベースの通信はすべて、あなたのスマートフォンではなく、その人のスマートフォンに送信されます。つまり、SMS ベースの 2 要素認証コードはサイバー犯罪者に配信されます。

ソーシャル エンジニアリング技術を使用して携帯電話会社の従業員を動かすのは簡単ではありません。より簡単な方法は、オンライン ビジネス テキスト メッセージング サービスを使用することです。これらは、SMS リマインダー、アカウント アラート、マーケティング キャンペーンを送信するために組織によって使用されます。値段もとても安いです。約 15 ドルで、1 か月間、あるスマートフォン番号から別のスマートフォン番号にすべての SMS トラフィックを転送するサービスを見つけることができます。

もちろん、両方のスマートフォンを所有しているか、所有者の許可を得ている必要がありますが、サイバー犯罪者にとってそれは問題ではありません。そうですかと尋ねられたら、彼らは「はい」と答えるだけで済みます。それ以上の検証はありません。攻撃者側に必要なスキルはゼロですが、スマートフォンは危険にさらされます。

これらの種類の攻撃はすべて、SMS ベースの 2 要素認証に焦点を当てています。アプリベースの 2 要素認証を同様に簡単に回避する攻撃もあります。攻撃者は、電子メール フィッシング キャンペーンを開始し たり、タイポスクワッティングを使用して 、人々を説得力のある詐欺的なログイン ページに誘導する可能性があります。

被害者がログインしようとすると、ID とパスワード、および 2 要素認証コードの入力を求められます。認証コードを入力するとすぐに、これらの資格情報が本物の Web サイトのログイン ページに自動的に転送され、被害者のアカウントにアクセスするために使用されます。

使用をやめないでください。

2 要素認証は、技術的に要求の厳しいものから比較的単純なものまで、さまざまな技術によって克服できます。それにもかかわらず、2 要素認証は依然として推奨されるセキュリティ対策であり、提供されている場合はどこでも採用する必要があります。このような攻撃が存在する場合でも、2 要素認証は単純な ID とパスワードのスキームよりもはるかに安全です。

あなたが高価値、注目度の高い、またはその他の戦略的な標的でない限り、サイバー犯罪者が 2 要素認証をバイパスしようとする可能性は低いです。したがって、2 要素認証を使用し続けてください。使用しないよりもはるかに安全です。