重要なポイント

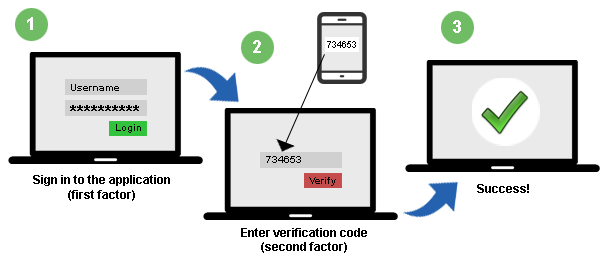

2 要素認証 (2FA) は、通常のユーザー名とパスワードに加えて、追加の識別要素 (携帯電話に送信されるコードなど) を提供する必要があるセキュリティ対策です。

銀行、電子メール プロバイダー、さらにはお気に入りのゲーム プラットフォームでさえ、2 要素認証の設定を求められている場合があります。 2 要素認証が何であるか、またはなぜそれを使い始めたいのかがよくわからない場合は、2 要素認証によって銀行口座からゲーム コレクションに至るまであらゆるものをどのように安全に保つことができるのかを読んでください。

二要素認証とは何ですか?

2 要素認証 (2FA) とは何かを理解するために、まず 1 要素認証とは何かを見て、それを現実世界と仮想のセキュリティ モデルの両方と比較してみましょう。

仕事から帰宅し、鍵を抜いてドアのロックを解除するときは、単純な 1 要素認証を使用していることになります。ドアとロックアセンブリは、キーを持っている人があなたであるか、隣人であるか、またはキーを持ち上げた犯罪者であるかどうかを気にしません。

ロックが気にするのはキーが適合することだけです。2 つのキー、キーと指紋、その他のチェックの組み合わせは必要ありません。単一の物理キーが唯一の認証であり、その物理キーの所有者は、正規であるかどうかにかかわらず、完全なアクセス権を取得します。

ユーザー名とパスワードのみを必要とする Web サイトまたはサービスにログインするときにも、同じレベルの一要素認証が行われます。あなた、あなたの配偶者、または他の人は、誰かがあなたの家の鍵を拾ってドアを開けるのと同じように、ユーザー名とパスワードを入力してあなたのアカウントにアクセスできます。

誰もあなたのキーやパスワードを盗まなければ、あなたは大丈夫です。キーが盗まれるリスクはかなり低いですが、仮想セキュリティはより複雑です。セキュリティ侵害、高度な攻撃、および仮想空間での作業や遊びにおけるその他の残念ではあるがあまりにも現実的な側面により、複数の多様な複雑なパスワードや、利用可能な場合は 2 要素認証を含むセキュリティ慣行の改善が必要になります。

2 要素認証とは何ですか?エンド ユーザーにとってそれはどのようなものですか? 2 要素認証は 、多要素認証 (MFA) のサブセットです。すべての 2 要素認証は多要素認証ですが、すべての多要素認証が 2 要素であるわけではありません (MFA システムでは 3、4、またはそれ以上の追加の認証要素が必要になる可能性があるため)。口語的には、多要素システム全般を指すのに 2FA という用語が今でも使用されており、これが依然として多要素認証の最も一般的な実装であるため、この記事全体でこの用語を使用します。

2 要素認証には、少なくとも次の 3 つの認証変数のうち 2 つが必要です。

- あなたが知っているもの (銀行カードの PIN や電子メールのパスワードなど)。

- あなたが持っているもの (物理的な銀行カードまたは認証トークン)。

- あなたそのもの (指紋や虹彩パターンなどの生体認証)。

デビット カードを使用したことがある場合は、単純な形式の 2 要素認証を使用したことがあるでしょう。PIN を知っているだけ、またはカードを物理的に持っているだけでは十分ではありません。 ATM で銀行口座にアクセスするには、両方を所有する必要があります。

2 要素認証はさまざまな形式をとることができますが、2/3 の要件も満たします。 RSA SecurID フォブなど、ランダムな安全なコードを継続的に生成する物理トークンが存在する場合があります。他の企業は、カスタム ハードウェアのルートを省略し、同じ機能を提供する携帯電話アプリ (または SMS 配信コード) を提供しています。

ソフトウェア ソリューションと比べると一般的ではありませんが、生体認証ベースの 2 要素認証 (パスワードと指紋による暗号化ファイルの保護など) を使用することもできます。

さらに、一部の企業は、2FA システムに期待される認証変数 (パスワードと認証アプリからの 1 回限りのコードが必要など) に別の認証変数を追加した MFA モデルに移行しています。物理的な場所やネットワーク識別子などの変数。

2 要素認証をなぜ、どこで使用する必要があるのですか?

私たちは、2 要素認証を提供するほぼすべての製品で 2 要素認証を使用する必要があるという考えを強く持っています。これは、セキュリティを強化し、個人情報の盗難、経済的損失、およびセキュリティ侵害に伴う一般的な問題のリスクを軽減する、簡単でほぼスムーズな方法です。

2 要素認証と並行して パスワード マネージャーを 使用して ランダムで強力なパスワードを 使用するという意識的な努力を行うことは、セキュリティを大幅に向上させるため、コードを差し込んだり、ID を二重認証したりする多少の不便を時々経験する価値があります。追加の説得力が必要ですか? 2019 年の Microsoft によるアカウント侵害の分析では ことがわかりました。

あらゆることにそれが必要ですか?必ずしも。個人情報が含まれておらず、実際の電子メールや財務情報にもリンクされていない、何気なく使用しているマッスル カー ディスカッション フォーラムの 2 要素認証は過剰です。

ただし、クレジット カードまたはプライマリ電子メール アカウントの 2 番目の認証層は、セキュリティを大幅に強化します。個人情報泥棒やその他の悪意のある組織がこれらの情報にアクセスした場合に生じる個人的および経済的トラウマは、追加の情報を入力するという小さな手間よりもはるかに重要です。

電子メールが侵害されると、電子メールはパスワードのリセットやその他の問い合わせにアクセスするための一種のマスターキーとして機能するため、他のサービスが侵害される可能性があります。 (これが 、すべてにサインインするためにメインの電子メールを使用するのをやめることをお勧めする 理由です。)

銀行が 2 要素認証を提供している場合は、それを活用してください。 PayPal など、その他の金融ツールを使用している場合は忘れないでください。サービスを送金または受領、または財務記録へのアクセスに使用できる場合は、2FA を使用する必要があります。ファイルバックアップや写真バックアップなどの個人的なものをホストするサービスについても同じです。

ビデオゲームプラットフォームのようなものであっても、それだけの価値があります。プレイヤーは自分のキャラクターを構築するのに何百時間も費やし、ゲーム内グッズの購入にしばしばリアルマネーを費やすだけでなく、その労力と装備をすべて失うことは恐ろしいことです。

すべてのサービスが 2 要素認証を提供しているわけではありませんが、何らかの種類の 2 要素認証を提供する企業の数はここ数年で劇的に増加しています。私たちが最初に 2FA について書き始めたとき、それを提供する組織やプロバイダーのリストは 1 つの段落でざっと説明できるほど短かったです。

現在、2FA は比較的一般的になっており、サポート ドキュメントを調べたり、特定のサービスのプロフィールと設定ページだけを調べたりすると、2 要素認証に関する何らかのオプションが見つかる可能性があります。

また、 2FA Web サイト リスト や 2FA ディレクトリ などの便利な 2FA ディレクトリを使用すると、検索にかかる時間を短縮することもできます。どちらのサイトも、2FA をサポートする人気のあるサービスをリストし、サポートする 2FA の種類などの追加情報と、各サービスの関連ヘルプ ドキュメントへのリンクを提供します。

一般的なタイプの 2 要素認証の仕組み

2 要素認証を有効にしたすべてのサービスで 2 要素認証がどのように機能するかを正確に示すことはできませんが、 一般的な 2 要素認証方法 とその仕組みについては説明できます。

Eメール

サービスにログインし、電子メールで確認コードを確認するように求められたことがある場合は、非常に基本的な形式の 2 要素認証に遭遇したことになります。

メールを安全に保つことが不可欠であると上で述べましたが、これがその理由です。多くのサービスは、基本的な電子メールによるコード認証を使用します。電子メールが侵害されると、その電子メールを使用しているすべてのサービスも侵害されます。

何もしないよりはマシですが、このリストにあるもの以外を提供するサービスを使用している場合は、それを有効にする必要があります。

SMSと音声通話

使い捨てコードを電子メールで送信するのと同様に、SMS および音声ベースの 2FA は、テキスト メッセージ経由で、またはロボコールで電話でコードを読み取ることによって、コードを携帯電話に送信します。

電話移植詐欺などの攻撃に対して脆弱である ため、完璧なシステムとは程遠いですが、2FA をまったく有効にしないよりはマシです。利用可能な 2FA オプションが SMS のみである場合は、不完全かどうかにかかわらず、誰かがあなたのアカウントにアクセスすることがはるかに困難になるため、 。

専用の認証アプリ

電子メール、SMS、または音声通話に依存することから大幅に進歩し、専用の認証アプリは 1 回限りの使用コードの生成のみに重点を置いています。

Google Authenticator は 最初の認証アプリの 1 つであり、今でも非常に人気があります (そして、ユーザーからの最大の不満であるクロスデバイス同期の欠如は、 2023 年 4 月のアプリの大規模な見直しの一環として 修正されました)。Authy と Duo は 2 つです 。 その他の注目すべき人気のある代替案。

スタンドアロンの 2FA アプリケーションではありませんが、人気のパスワード管理アプリ 1Password には、2FA トークンの管理に役立つ認証システムが組み込まれています 。 1Password には 2FA に関連する優れた機能もあります。パスワード保管庫に保存したサービスが 2FA をサポートしているかどうかを通知し、そこでのセットアップを支援します。適切なパスワード管理と簡単な 2FA 導入のためのワンストップ ショップを探している場合、1Password に勝るものはありません。

最後に、言うまでもなく、信頼できる企業の 2FA アプリのみを使用してください。安全でないアプリを使用することでアカウントのセキュリティが侵害されるだけでなく、2022 年には 悪意のある認証アプリがマルウェアをインストールし、銀行情報を盗む ケースさえありました。

モバイルアプリの通知

一部のサービスは、本人確認の 2 番目の形式として携帯電話のモバイル アプリを使用します。 Google の「 プロンプト 」はこの種の 2FA システムの一例ですが、これを使用している唯一の企業というわけではありません。

自宅のコンピュータまたはホーム ネットワークから離れたラップトップでこのサービスにログインすると、携帯電話で同社のアプリを開いて、自分がアカウントにログインしていることを確認するメッセージが表示されます。

これはまだ 2FA であり、Google Authenticator や Authy などの専用アプリで複数のトークンを使用したキーチェーンの配置ではなく、単一のサービス プロバイダーに対する単一のトークン配信として設定されているだけです。

ハードウェアベースの 2FA キー

ハードウェアベースの 2FA キーは、 その名前のとおり、身元を認証するために使用する物理的なオブジェクトです。市場にある物理的な 2FA キーのほとんどは、USB/NFC デバイスを組み合わせたものであるため、キーをコンピュータに接続するか、スマートフォンの近くにかざしてアクティブ化できます。いくつかの標準が存在しますが、ハードウェアベースの 2FA キーのほとんどは FIDO Universal 2nd Factor Authentication (U2F) 標準を使用します。

認証アプリから 1 回限りのコードを入力して身元を確認するのと同じように、物理キーを使用して同じことを行うことができます。これは非常にクールで安全な方法であることは間違いありませんが、ほとんどの人はハードウェア キーのルートを選択せず、より便利な 2FA 方法として電話と認証アプリを使用しています。

ただし、2FA を使用することはできますが、2FA をサポートするすべてのサービスで 2FA を有効にするのに最適な時期です。 2 要素認証は 攻撃に対して無防備 というわけではありませんが (高度な中間者攻撃や、誰かが二次認証トークンを盗んでパイプで 殴ることで 解読される可能性があります)、通常のパスワードに依存するよりもはるかに安全です。 、そして単に 2 要素システムを有効にしているだけでは、ターゲットとしての魅力が大幅に低下します。