Android には、「Stagefright」として知られるコンポーネントに大規模なセキュリティ バグがあります。悪意のある MMS メッセージを受信するだけで、携帯電話が侵害される可能性があります。 Windows XP の初期の頃のワームのように、携帯電話から携帯電話へ感染するワームが見られていないのは驚くべきことです。すべての要素がここにあります。

実際は思っているよりも少し悪いです。メディアは主に MMS 攻撃手法に焦点を当てていますが、Web ページやアプリに埋め込まれた MP4 ビデオでも携帯電話やタブレットに侵入する可能性があります。

Stagefright の欠陥が危険である理由 — MMS だけではない

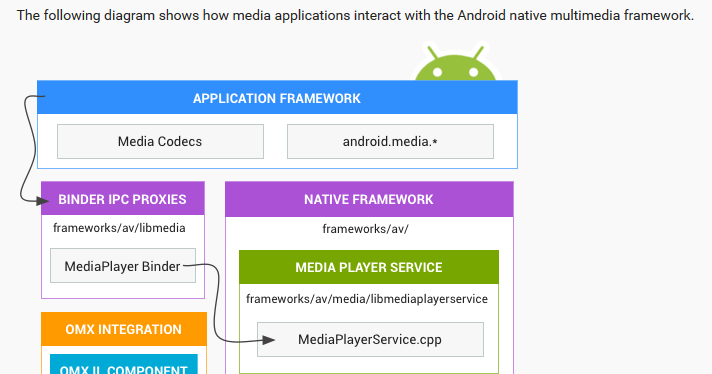

一部のコメンテーターはこの攻撃を「Stagefright」と呼んでいますが、実際には Stagefright という名前の Android のコンポーネントに対する攻撃です。これは Android のマルチメディア プレーヤー コンポーネントです。これには、マルチメディア コンポーネントが埋め込まれたテキスト メッセージである MMS を介して悪用される可能性のある脆弱性があります。

多くの Android スマートフォン メーカーは、賢明にも、root アクセスの 1 段階下の Stagefright システム権限を与えることを選択しました。 Stagefright を悪用すると、攻撃者はデバイスの構成に応じて「メディア」または「システム」権限で任意のコードを実行できます。システム権限により、攻撃者は基本的にデバイスへの完全なアクセスが許可されます。この問題を発見して報告した組織である Zimperium が、 より詳細な情報 を提供しています。

一般的な Android テキスト メッセージング アプリは、受信した MMS メッセージを自動的に取得します。つまり、誰かが電話ネットワーク経由でメッセージを送信するだけでセキュリティが侵害される可能性があります。携帯電話が侵害されると、この脆弱性を悪用したワームが連絡先を読み取り、悪意のある MMS メッセージを連絡先に送信し、1999 年に Outlook や電子メールの連絡先を使用して Melissa ウイルスが猛威を振るったように、野火のように蔓延する可能性があります。

当初の報告では MMS に焦点が当てられていました。MMS は Stagefright が利用する可能性のある最も危険な媒介物だったからです。しかし、それはMMSだけではありません。 トレンドマイクロが指摘した ように、この脆弱性は「メディアサーバー」コンポーネントにあり、Web ページに埋め込まれた悪意のある MP4 ファイルによって悪用される可能性があります。そう、Web ブラウザで Web ページに移動するだけです。デバイスを悪用しようとするアプリに埋め込まれた MP4 ファイルも、同じことを行う可能性があります。

あなたのスマートフォンやタブレットは脆弱ですか?

あなたの Android デバイスはおそらく脆弱です。世に出ている Android デバイスの 95% は Stagefright に対して脆弱です。

確実に確認するには、Google Play から Stagefright Detector アプリ をインストールします。このアプリは、Stagefright の脆弱性を発見して報告した Zimperium によって作成されました。デバイスをチェックして、Android スマートフォンに Stagefright のパッチが適用されているかどうかを教えてくれます。

脆弱な場合にステージ恐怖症の攻撃を防ぐ方法

私たちが知る限り、Android ウイルス対策アプリでは Stagefright 攻撃からユーザーを守ることはできません。 MMS メッセージを傍受し、システム コンポーネントに干渉するための十分なシステム権限を必ずしも持っているわけではありません。また、Google は、このバグを修正するために Android の Google Play Services コンポーネントを更新する こともできません。セキュリティ ホールが見つかったときに Google がよく採用するパッチワーク ソリューションです。

セキュリティ侵害を本当に防ぐには、選択したメッセージング アプリが MMS メッセージをダウンロードして起動できないようにする必要があります。一般に、これは設定で「MMS 自動取得」設定を無効にすることを意味します。 MMS メッセージを受信しても、自動的にはダウンロードされません。プレースホルダーなどをタップしてダウンロードする必要があります。 MMS をダウンロードしない限り、危険にさらされることはありません。

こんなことはすべきではありません。 MMS が知らない人からのものである場合は、絶対に無視してください。 MMS が友人からのものである場合、ワームが蔓延し始めた場合にその携帯電話が侵害されている可能性があります。携帯電話に脆弱性がある場合は、MMS メッセージをダウンロードしないことが最も安全です。

MMS メッセージの自動取得を無効にするには、メッセージング アプリの適切な手順に従ってください。

- メッセージング (Android に組み込まれている): [メッセージング] を開き、メニュー ボタンをタップして、[設定] をタップします。 [マルチメディア (MMS) メッセージ] セクションまで下にスクロールし、[自動取得] のチェックを外します。

- メッセンジャー (Google による): メッセンジャーを開き、メニューをタップし、「設定」をタップし、「詳細設定」をタップして、「自動取得」を無効にします。

- ハングアウト (Google 提供): ハングアウトを開き、メニューをタップして、[設定] > [SMS] に移動します。詳細設定で「SMS を自動取得」のチェックを外します。 (ここに SMS オプションが表示されない場合、お使いの携帯電話では SMS にハングアウトが使用されていません。代わりに使用する SMS アプリの設定を無効にしてください。)

- メッセージ (Samsung 製): [メッセージ] を開き、[詳細] > [設定] > [その他の設定] に移動します。 [マルチメディア メッセージ] をタップし、[自動取得] オプションを無効にします。この設定は、異なるバージョンのメッセージ アプリを使用する異なる Samsung デバイスでは異なる場所にある場合があります。

ここで完全なリストを作成することは不可能です。 SMS メッセージ (テキスト メッセージ) の送信に使用するアプリを開き、MMS メッセージの「自動取得」または「自動ダウンロード」を無効にするオプションを探すだけです。

警告 : MMS メッセージをダウンロードすることを選択した場合でも、依然として脆弱です。また、Stagefright の脆弱性は単なる MMS メッセージの問題ではないため、あらゆる種類の攻撃から完全に保護できるわけではありません。

携帯電話にはいつパッチが適用されますか?

バグを回避しようとするのではなく、それを修正するアップデートを携帯電話に受け取ったほうが良いでしょう。残念ながら、Android のアップデート状況は現在悪夢のようです。最新の主力携帯電話をお持ちの場合は、おそらく、いつかアップグレードされることを期待できるでしょう。古い携帯電話、特にローエンドの携帯電話をお使いの場合は、 アップデートを受け取らない可能性が高くなります 。

- Nexus デバイス : Google は、Nexus 4、Nexus 5、Nexus 6、Nexus 7 (2013)、Nexus 9、および Nexus 10 のアップデートをリリースしました。オリジナルの Nexus 7 (2012) はサポートされなくなったようで、パッチは適用されません。

- Samsung : Sprint は、Galaxy S5、S6、S6 Edge、および Note Edge へのアップデートのプッシュ配信を開始しました。他の通信事業者がこれらのアップデートをいつ配信するかは不明です。

Googleはまた、 Ars Technicaに対し、「最も人気のあるAndroidデバイス」に8月にアップデートが提供される予定であると語っ た。

- Samsung : 上記の携帯電話に加えて、Galaxy S3、S4、および Note 4。

- HTC : One M7、One M8、One M9。

- LG : G2、G3、G4です。

- ソニー :Xperia Z2、Z3、Z4、Z3 Compact。

- Google がサポートする Android One デバイス

Motorola はまた、Moto X (第 1 世代および第 2 世代)、Moto X Pro、Moto Maxx/Turbo、Moto G (第 1 世代、第 2 世代、および第 3 世代)、Moto G を含む携帯電話に 8 月からアップデートのパッチを適用すると発表しました。 4G LTE (第 1 世代および第 2 世代)、Moto E (第 1 世代および第 2 世代)、Moto E (4G LTE (第 2 世代))、DROID Turbo、および DROID Ultra/Mini/Maxx。

Google Nexus、Samsung、LG はいずれも、月に 1 回セキュリティ アップデートで携帯電話を更新することを約束しています。ただし、この約束は実際に主力携帯電話にのみ適用され、通信事業者の協力が必要になります。これがどの程度うまくいくかは不明です。通信事業者がこれらのアップデートの邪魔をする可能性があり、そのため、依然として多数(数千の異なるモデル)の使用中の携帯電話がアップデートされていないままになっています。

または、CyanogenMod をインストールするだけです

CyanogenMod は、愛好家によってよく使用される Android のサードパーティ製カスタム ROM です 。メーカーがサポートを終了したデバイスに Android の最新バージョンを提供します。 携帯電話のブートローダーのロックを解除する 必要があるため、これは一般の人にとって理想的なソリューションではありません。ただし、お使いの携帯電話がサポートされている場合は、このトリックを使用して、最新のセキュリティ アップデートが適用された Android の最新バージョンを入手できます。お使いの携帯電話が製造元によってサポートされなくなった場合、 CyanogenMod を インストールすることは悪い考えではありません。

CyanogenMod はナイトリー バージョンで Stagefright の脆弱性を修正しており、この修正は OTA アップデートを通じてすぐに安定バージョンに反映される予定です。

Android には問題がある: ほとんどのデバイスがセキュリティ アップデートを入手できない

悲しいことに、これは古い Android デバイスに蓄積された多くのセキュリティ ホールの 1 つにすぎません。特にひどいものが注目を集めているだけだ。たとえば、Android デバイスの大部分 (Android 4.3 以前を実行しているすべてのデバイス) には 。デバイスが Android の新しいバージョンにアップグレードされない限り、これにパッチが適用されることはありません。 Chrome または Firefox を実行することでこの脆弱性から身を守ることができますが、その脆弱なブラウザは、置き換えられるまでこれらのデバイス上に永久に残ります。メーカーはそれらを更新して保守し続けることに興味がないため、非常に多くの人が CyanogenMod に目を向けています。

Android デバイスを更新する現在の方法、または更新しない方法では、時間の経過とともにデバイスに穴が増える Android エコシステムが形成されているため、Google、Android デバイスのメーカー、および携帯通信会社は適切な対応を行う必要があります。これが 、iPhone が Android 携帯電話よりも安全である理由 です。実際、iPhone にはセキュリティ アップデートが適用されます。 Apple は、Google (Nexus 携帯電話のみ) よりも長く iPhone のアップデートに取り組んでおり、Samsung、LG も携帯電話のアップグレードに取り組んでいます。

Windows XP は更新されなくなったため、使用するのは危険である、 という話を聞いたことがあるでしょう。 XP は時間の経過とともにセキュリティ ホールを蓄積し続け、ますます脆弱になります。まあ、ほとんどの Android スマートフォンの使い方も同じで、セキュリティ アップデートも受け取っていません。

一部のエクスプロイト緩和策は、Stagefright ワームによる数百万台の Android スマートフォンの乗っ取りを防ぐのに役立つ可能性があります。 Google は、Android の最新バージョンの ASLR やその他の保護機能が Stagefright の攻撃を防ぐのに役立つと主張しており、これは部分的には真実であるようです。

一部の携帯電話会社は、潜在的に悪意のある MMS メッセージを自社側でブロックし、脆弱な電話に到達できないようにしているようです。これは、少なくとも通信事業者が対策を講じた場合に、MMS メッセージを介してワームが拡散するのを防ぐのに役立ちます。

画像クレジット: Flickr の Matteo Doni