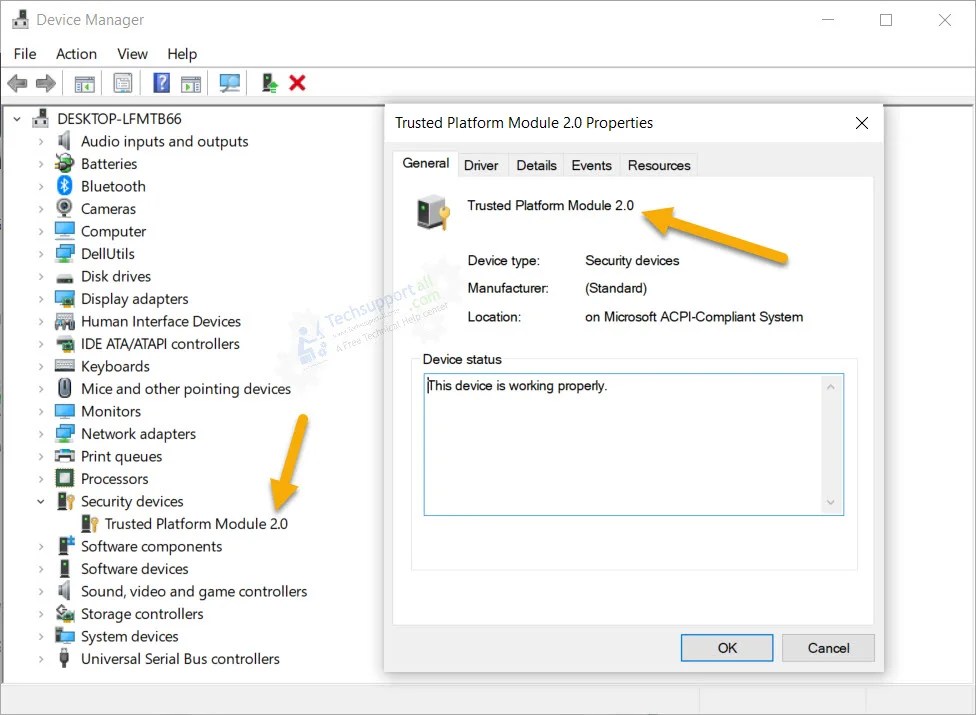

通常、 BitLocker ディスク暗号化に は Windows 上の TPM が必要です。 Microsoft の EFS 暗号化で は TPM を使用することはできません。 Windows 10 および 8.1 の新しい「デバイス暗号化」機能 も最新の TPM を必要とするため、この機能は新しいハードウェアでのみ有効になります。しかし、TPM とは何でしょうか?

TPMは「Trusted Platform Module」の略です。これは、コンピューターのマザーボード上のチップで、非常に長いパスフレーズを必要とせずに、耐タンパー性のあるフルディスク暗号化を可能にします。

正確には何ですか?

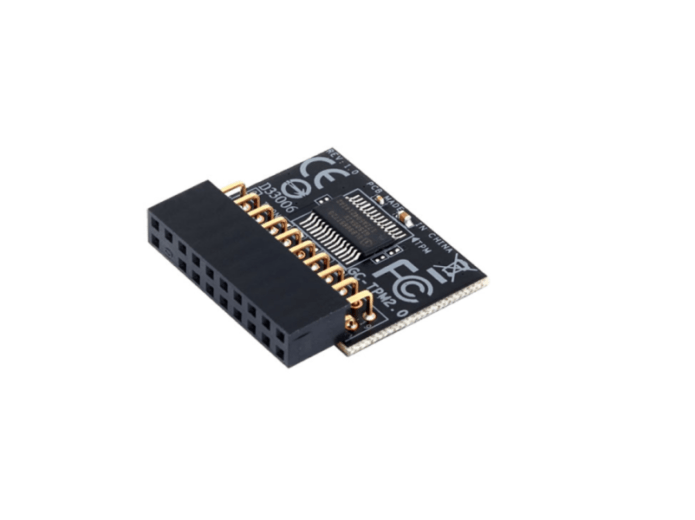

TPM はコンピュータのマザーボードの一部であるチップです。既製の PC を購入した場合は、マザーボードにはんだ付けされています。独自のコンピューターを構築した場合、マザーボードがサポートしていれば、 アドオン モジュールとして購入 できます。 TPM は暗号化キーを生成し、キーの一部をそれ自体に保持します。したがって、TPM を備えたコンピューターで BitLocker 暗号化またはデバイス暗号化を使用している場合、キーの一部はディスクだけではなく TPM 自体に保存されます。これは、攻撃者がコンピュータからドライブを取り外して、別の場所にあるファイルにアクセスしようとすることはできないことを意味します。

このチップはハードウェアベースの認証と改ざん検出を提供するため、少なくとも理論上は、攻撃者がチップを取り外して別のマザーボードに配置したり、マザーボード自体を改ざんして暗号化をバイパスしたりすることはできません。

暗号化、暗号化、暗号化

ほとんどの人にとって、ここで最も関連性のある使用例は暗号化です。最新の Windows バージョンでは、TPM が透過的に使用されます。 「デバイス暗号化」が有効になった状態で出荷される最新の PC に Microsoft アカウントでサインインするだけで、暗号化が使用されます。 BitLocker ディスク暗号化を有効にすると、Windows は TPM を使用して暗号化キーを保存します。

通常、暗号化されたドライブには Windows ログイン パスワードを入力するだけでアクセスできますが、それよりも長い暗号化キーで保護されています。この暗号化キーは部分的に TPM に保存されているため、実際にアクセスするには Windows ログイン パスワードと、ドライブが接続されているのと同じコンピュータが必要です。 BitLocker の「回復キー」がかなり長くなるのはこのためです。ドライブを別のコンピュータに移動した場合、データにアクセスするには長い回復キーが必要になります。

これが、古い Windows EFS 暗号化テクノロジがそれほど優れていない理由の 1 つです。 TPM に暗号化キーを保存する方法はありません。つまり、暗号化キーをハードドライブに保存する必要があり、安全性が大幅に低下します。 BitLocker は TPM のないドライブでも機能しますが、Microsoft はセキュリティにとって TPM がいかに重要であるかを強調するために、わざわざこのオプションを非表示にしました。

TrueCrypt が TPM を回避した理由

もちろん、ディスク暗号化に有効なオプションは TPM だけではありません。 TrueCrypt の FAQ (現在は削除されています) では、TrueCrypt が TPM を使用しない理由、そして今後も使用しない理由を強調していました。 TPMベースのソリューションは誤った安心感を提供するものだと非難した。もちろん、現在 TrueCrypt の Web サイトには、TrueCrypt 自体に脆弱性があると記載されており、代わりに TPM を使用する BitLocker を使用することを推奨しています。そのため、 TrueCrypt の領域では少し混乱が生じます 。

ただし、この議論は VeraCrypt の Web サイトでまだ利用できます。 VeraCrypt は TrueCrypt のアクティブ フォークです。 VeraCrypt の FAQ では、 TPM に依存する BitLocker やその他のユーティリティは、攻撃者に管理者アクセスやコンピュータへの物理的なアクセスを必要とする攻撃を防ぐために TPM を使用すると主張しています。 「TPM がほぼ確実に提供できる唯一のものは、誤った安全感です」と FAQ には書かれています。 TPM はせいぜい「冗長」であると書かれています。

これには少し真実があります。完全に絶対的なセキュリティはありません。 TPM はおそらく便利な機能です。暗号化キーをハードウェアに保存すると、コンピュータは自動的にドライブを復号化するか、簡単なパスワードを使用してドライブを復号化できます。攻撃者が単にディスクを取り出して別のコンピュータに挿入することができないため、単にキーをディスクに保存するよりも安全です。それはその特定のハードウェアに関連付けられています。

結局のところ、TPM についてはあまり考える必要はありません。お使いのコンピュータには TPM が搭載されているか、搭載されていないかのどちらかです。最近のコンピュータには通常、TPM が搭載されています。 Microsoft の BitLocker や「デバイス暗号化」などの暗号化ツールは、TPM を自動的に使用してファイルを透過的に暗号化します。これは、暗号化をまったく使用しないよりも優れており、Microsoft の EFS (暗号化ファイル システム) のように単に暗号化キーをディスクに保存するよりも優れています。

TPM と非 TPM ベースのソリューション、または BitLocker と TrueCrypt および同様のソリューションに関しては、それは複雑なトピックなので、ここで取り上げる資格はありません。

画像クレジット: Flickr の Paolo Attivissimo