ソーシャル エンジニアは、どのボタンを押せば自分のやりたいことを実行できるかを知っています。彼らの伝統的なテクニックは本当に役に立ちます。したがって、サイバー犯罪者がこれらのテクニックをサイバー犯罪に応用するのは必然でした。

ソーシャルエンジニアリングの仕組み

私たちは生まれた時から、親切で礼儀正しいようにプログラムされています。誰かがあなたに質問をした場合、特にそれが無害であると思われる場合は、それに答えないように意識的な努力が必要です。これは、ソーシャル エンジニアが目的を達成するために操作する動作の 1 つです。彼らはそれを巧妙かつゆっくりと行い、被害者から情報を少しずつ聞き出します。彼らは、無害な質問と、知りたいことを明らかにするよう促す質問を散りばめます。

ソーシャル エンジニアリングは、人間の基本的な特性を利用した技術を使用して人々を操作することによって機能します。熟練したソーシャル エンジニアは、あなたが彼らや彼らの――捏造された――状況に同情的に感じられるようにしてくれるでしょう。あなたが彼らに共感して手助けしたいから、または彼らが面倒で本当に電話をやめたいから、彼らはあなたにルールを一度だけ曲げたくなるかもしれません。それらはあなたに不安やパニックを感じさせたり、希望を与えたり興奮させたりすることがあります。そして、これらの感情的な反応を利用して、想定される災害を回避したり、特別オファーを利用したりするために、あなたを急いで行動させます。

ソーシャル エンジニアリング攻撃は 1 回の電話で発生する可能性があります。これらは、ゆっくりと偽りの関係を育みながら、一定期間にわたって進行する可能性があります。しかし、ソーシャル エンジニアリングは話し言葉に限定されません。最も一般的なソーシャル エンジニアリング攻撃は電子メールによって配信されます。

すべてのソーシャル エンジニアリング攻撃に共通するのは、その目的です。彼らはあなたのセキュリティ対策を突破したいと考えています。あなたも彼らの無意識の共犯者として。

人間の性質をハッキングする

詐欺師が存在する時代から、人々はソーシャル エンジニアリング技術を使用してきました。 「スペイン人囚人」詐欺の起源は1580年代にまで遡ります。裕福な個人が、偽りの身分でスペインで不法に拘束されている土地所有者の代理人を名乗る人物から手紙を受け取ります。彼らの本当のアイデンティティを明らかにすることは、彼と彼の美しい娘をさらに危険にさらすことになるため、明らかにすることはできません。

彼らが脱出する唯一の希望は、警備員に賄賂を渡すことだ。賄賂基金に貢献した人は、捕虜が解放され、その多額の金融資産にアクセスできるようになると、何倍もの報酬が与えられます。寄付に同意した人は誰でも、寄付を集める仲介業者と出会います。

被害者はすぐに再び近づいてきます。さらなる困難が生じました — 捕虜とその娘は処刑されることになっています。時間は 2 週間しかありません! — そして、当然のことながら、より多くの資金が必要です。これは、被害者が血の気が引くか、さらなる金銭の引き渡しを拒否するまで繰り返されます。

このような詐欺は、さまざまな方法でさまざまな人々に影響を及ぼします。被害者の中には、優しさ、思いやり、正義感などの高貴な特質に訴えかけるため、罠にはまってしまう人もいます。他の人にとっては、イギリスとスペインの間の敵意の増大が彼らを行動に駆り立てたかもしれない。簡単に利益を得られるチャンスに飛びつく人もいます。

Spain Prisoner 詐欺は、2021 年現在もサイバー犯罪者に収益を上げている「Nigerian Prince」やその他のおとり詐欺メールと同等の、そしてその直接の祖先であるエリザベス朝時代の詐欺メールです。

今日、ほとんどの人はこれらが詐欺であると認識できます。しかし、最新のソーシャル エンジニアリング攻撃のほとんどは、はるかに巧妙です。そして、感情的な出来事に対する人間の反応の範囲は変わっていません。私たちは依然として同じようにプログラムされているため、依然としてこれらの攻撃の影響を受けやすくなっています。

攻撃の種類

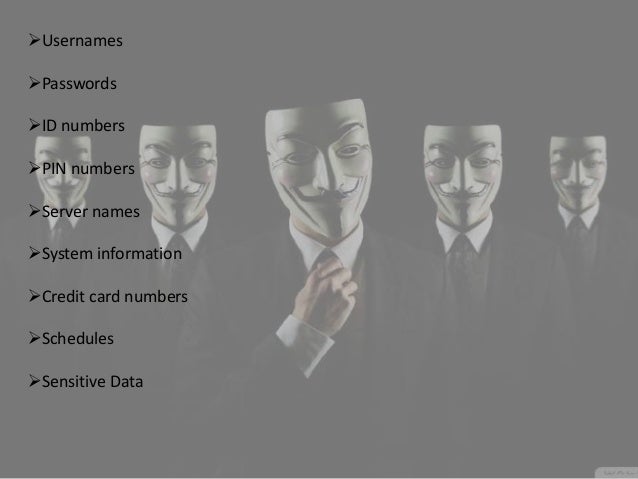

脅威アクターは、あなたに自分の利益になるようなことをしてほしいと考えています。彼らの目的は、アカウントの認証情報やクレジット カードの詳細を収集することである可能性があります。 ランサムウェア 、キーロガー、バックドアなどのマルウェアを誤ってインストールさせようとする可能性があります。彼らはあなたの建物に物理的にアクセスしたいとさえ思うかもしれません。

すべてのソーシャル エンジニアリング攻撃に共通する特徴は、緊迫感を引き起こそうとすることです。何らかの形で期限が近づいています。受信者への潜在意識のメッセージは「今すぐ行動してください。立ち止まって考える必要はありません」です。被害者は、災害を起こさせない、特別オファーを逃さない、他人に迷惑をかけないように強いられます。

フィッシングメール

最も一般的なソーシャル エンジニアリング攻撃はフィッシングメールを使用します。これらは信頼できる情報源からのもののように見えますが、実際には本物の企業のカラーリングを着飾った偽物です。特別オファーなどの機会を提示するものもあります。その他には、アカウントのロックアウトの問題など、対処が必要な問題が発生します。

フィッシングメールは、ニュースの内容に合わせて非常に簡単に再スキンされます。 2020 年の新型コロナウイルス感染症 (COVID-19) のパンデミックにより、サイバー犯罪者は新しい件名のフィッシングメールを送信するための完璧な隠れ蓑を手に入れることができました。パンデミックに関するニュース、検査キットの入手、手指消毒剤の供給はすべて、不注意な人々を罠にはめるためのフックとして利用されました。フィッシングメールには、汚染された Web サイトへのリンク、またはマルウェア インストーラーが含まれる添付ファイルが含まれています。

電話

フィッシングメールは、一般的な本文で何百万通も送信されます。電話によるソーシャル エンジニアリングは通常、特定の組織に合わせて行われるため、攻撃者はその企業を偵察する必要があります。 Web サイトの「Meet the Team」ページを見て、チーム メンバーの LinkedIn と Twitter のプロフィールを確認します。

誰が休暇でオフィスを離れているか、誰が会議に出席しているか、新しいチームの管理をしているか、または昇進しているかなどの情報はすべて、脅威アクターによって電話での会話に組み込まれるため、受信者は発信者が本当にどこから来たのか疑問に思うことがありません。技術サポート、または営業チームが滞在しているホテルなどから。

従業員に電話して技術サポートを装うことはよくある手口です。新入社員は格好のターゲットです。彼らは喜んでもらうために一生懸命努力しており、いかなるトラブルにも巻き込まれたくないのです。技術サポートから電話があり、してはいけないこと (特権ネットワーク共有にアクセスしようとするなど) をしようとしたのではないかと尋ねられた場合、従業員は過剰な報酬を支払ってしまい、協力的になりすぎて問題を解決しようとする可能性があります。彼らの名前。

ソーシャル エンジニアはその状況を有利に利用し、会話の過程で従業員からアカウントを侵害できるほどの情報を引き出すことができます。

技術サポートも対象となる可能性があります。攻撃者は上級スタッフを装ってテクニカル サポートに電話し、ホテルにいるため企業アカウントから重要な電子メールを送信できないと苦情を言いました。大きな取引が危機に瀕しており、時間が過ぎている。彼らは、個人メールを使用してエラー メッセージのスクリーンショットを送信すると述べています。サポート エンジニアは、できるだけ早くこの問題を解決したいと考えています。電子メールが到着すると、すぐに添付ファイルを開いてマルウェアをインストールします。

誰でもソーシャル エンジニアリングの電話の受信者になる可能性があります。技術サポートには独占力はありません。攻撃者が選択できるバリエーションは何百もあります。

敷地内への立ち入り

脅威アクターは、ほぼすべての人物を装って建物にアクセスします。宅配業者、ケータリング業者、花屋、消防検査官、エレベーターのサービスエンジニア、印刷技術者などが利用されています。突然到着したり、事前に電話をかけて予約を入れたりすることもあります。予約をすると、攻撃者が本人であることを証明するのに役立ちます。約束の日に、印刷会社のエンジニアが来ることを期待していましたが、実際に印刷会社のエンジニアが到着しました。

彼らは、プリンタを修理すると言うよりも、ファームウェアを更新するか、工具やスペアパーツを必要としない別の作業を行うと言う可能性が高いです。とても安心できるでしょう。必要なのは、ネットワーク接続か、あなたのコンピュータの 1 つに少しの間ジャンプすることだけです。プリンターはオフラインにもなりません。彼らが社内やネットワーク上に侵入すると、あらゆる種類のマルウェアをインストールする可能性があります。通常、これは、ネットワークへのリモート アクセスを可能にするバックドアです。

別の攻撃タイプでは、小さなデバイスをどこかに隠す必要があります。プリンターの後ろは人気の場所です。それは見えないところにあり、通常はその後ろに予備の電源とネットワークソケットがあります。デバイスは 、SSH リバース トンネル と呼ばれる暗号化された接続を脅威アクターのサーバーに確立します。攻撃者は、必要なときにいつでもネットワークに簡単にアクセスできるようになります。これらのデバイスは、Raspberry Pi またはその他の安価なシングルボード コンピューターを使用して構築でき、電源または同様の無害なデバイスとして偽装できます。

ソーシャルエンジニアリングからの保護

ソーシャル エンジニアリングは人々に作用するため、主な防御策はスタッフの意識向上トレーニングと明確なポリシーと手順です。スタッフは、プロトコルを遵守しても罰せられることはないという安心感を持たなければなりません。一部のサイバーセキュリティ企業は、社内のソーシャル エンジニアによるトレーニングやロールプレイング セッションを提供しています。実際のテクニックを見ることは、誰も免疫がないことを示す強力な方法です。

誰が尋ねたとしても、ルールを破るように求められた場合にどうすべきかについてスタッフに明確な指針を与える手順を確立します。たとえば、テクニカル サポートにパスワードを決して教えてはいけません。

ネットワークに接続された新しいデバイスを見つけるには、定期的なネットワーク スキャンを使用する必要があります。説明のつかないものはすべて特定して調べる必要があります。

訪問者を決して放置してはならず、訪問者がサイトに到着したときに資格情報を確認する必要があります。