新型コロナウイルス感染症(COVID-19)の影響で、多くの企業は在宅勤務方針の採用を余儀なくされ、リモートアクセスの導入を急いだ代わりに、スタッフは家庭内のコンピューターを使用することになった。これはサイバー犯罪者への無防備な招待状です。

サイバー犯罪者による新型コロナウイルス感染症の悪用

サイバー犯罪者は非常に機敏です。体操的な方法ではなく、ニュース価値のある出来事に迅速に反応し、それを新たな脅威のカバーストーリーとして使用する方法です。もっと正確に言えば、古い脅威を模様替えし、新たな命を吹き込むことです。フィッシングメールを言い換えるだけで、ニュース記事を参照し、適切な企業カラーでメールのブランドを変更して送信できます。彼らはこれをほとんど努力せずに、ほとんど時間をかけずに行うことができます。

そしてもちろん、サイバー犯罪者は冷酷です。新型コロナウイルス感染症(COVID-19)のパンデミックが発生するとすぐに、感染率、一時帰休の支払い請求方法、ワクチンや治療法の提供、消毒剤やマスクの供給に関する情報が含まれているとされる悪意のあるリンクや添付ファイルを提供するフィッシングメールが人々の受信箱に届くようになった。フィッシングメールの直後、感染した偽サイトや悪質なスマートフォンアプリが出現した。

さらに悪いことに、新型コロナウイルス感染症のパンデミックにより、通常の状況よりも医療機関の危機がさらに高まっていることを知り、ヘルスケアおよび医療施設が特にランサムウェア攻撃の標的となっています。医療スタッフは焦り、ストレスにさらされており、圧力鍋のような状況で業務を行っているため、フィッシングメールに騙される可能性が高くなります。また、医療機関がオンラインに戻れると考えた場合、身代金を支払う可能性が高くなります。もっと早く。命が危険にさらされていることは、サイバー犯罪者にとってはまったく気にしません。

新型コロナウイルス感染症(COVID-19)により、オフィスはほとんど空っぽになり、従業員の大半が在宅勤務となるなど、大きな変化を強いられました。そして、これらの状況は、脅威アクターにさらに別の機会を提供しました。

在宅勤務

新型コロナウイルス感染症(COVID-19)によるロックダウンにより、通常オフィス勤務の従業員は在宅勤務を余儀なくされた。ラップトップを持たず、オフィスのデスクトップを建物の外に持ち出すことができない職員は、自宅にたまたまあるハードウェアを使用することを余儀なくされています。

一般的な家庭用のラップトップやデスクトップは、企業のマシンに比べて安全性が低くなります。定期的なセキュリティ パッチやバグ修正パッチの適用を受けることはなく、ビジネス グレードのエンドポイント保護ソフトウェアが存在する可能性も高くありません (たとえ存在するとしても)。評判が良いかどうか、安全かどうかに関係なく、Sun 傘下のあらゆるソフトウェア アプリケーションをインストールすることができます。そして、それが家族のコンピュータであれば、子供や青少年を含む他の家族もそれを使いたいと思うでしょう。

自宅のコンピュータを使用した結果、会社の資料が従業員の自宅に転送され、規制されていない自宅のコンピュータにコピーされるようになりました。ローカルで作業されているため安全性が低く、集中管理されておらず、企業のバックアップ スキームにも含まれていません。最終的には、データ損失のリスクが増大します。

彼らが作業しているデバイスには、あなたのパスワード ポリシーを満たすパスワードが設定されている可能性は低く、Wi-Fi パスワードもパスワード ポリシーを満たす可能性は低いです。それは、カフェや図書館の公共 Wi-Fi を使ってではなく、自宅で仕事をしている場合の話です。

多くの企業はすでにリモートワーカーに対応する能力をある程度備えていましたが、在宅勤務するスタッフの大多数に対応する能力はありませんでした。彼らは、オフィスに来ていない従業員の大多数による突然の需要に応えるために、迅速に規模を拡大するという課題に直面していました。さらに悪いことに、他の企業にはリモート作業機能がまったくなく、ネットワークへの外部接続を可能にするソリューションを迅速に実装する必要がありました。

IT インフラストラクチャに関するすべての決定は慎重に検討して検討する必要がありますが、リモート アクセスには最高レベルの注意と注意が必要です。ビジネスに最適なソリューション、つまり堅牢性とセキュリティを備えたソリューションを見つけることに重点を置く必要があり、最速で実装できるものを見つけることではありません。そのような性急さは不安を生みます。

クラウドワーキング

Microsoft は、商用クラウドの収益が パンデミックによって増加 し、31% 増加したと発表しました。在宅勤務を容易にするためにクラウドに移行しようとする動きには、間違いなく同じ現象の多くの例が潜んでいるだろう。「今重要なのはクラウドを機能させることだ。後から微調整してロックダウンできる。」

もちろん、クラウドへの移行は多くの組織にとって適切です。クラウドはパワー、スケール、統合を目的として構築されていますが、ほとんどのオンプレミス ソリューションは統合セキュリティのレベルに匹敵しないか、試すための予算すらありません。しかし、クラウド・ハルム・スカルムに向かって走っても、良い結果が得られるわけではありません。移行は慎重に計画してください。

ビデオ会議

ビデオ会議が新しい電話通話になりました。 Zoom のような製品の使用の急増は前例のないものでした。特定のテクノロジーが状況を一変させるほど普及するたびに、サイバー犯罪者は新たなエクスプロイトの探索と並行して実行されます。

特にZoomは、エンドツーエンド暗号化の欠如やその他のセキュリティ上の欠陥で注目を集めた。同社は実際に、開発者が新たに発見された脆弱性のバックログに対処できるように、新規開発を凍結する措置を講じました。

時間が重要な状況では、新しい製品やテクノロジーを急いで導入しようとするあまり、スタッフのトレーニングや専門知識が見落とされることがよくあります。未経験の従業員は最奥部に配属され、働きながら学ばなければなりませんでした。最低限の知識を持ってソフトウェアを実行することは常に悪い考えですが、リモート セッションを接続して統合するあらゆる種類のソフトウェアでは特にそう言えます。

混雑したビデオ会議では、権限のない参加者がセキュリティ設定の設定が不十分であるか、完全に無視されているかを悪用し、会議に参加して群衆の中に隠れることができます。彼らは、潜んで盗聴したり、不適切で破壊的な方法で行動したりする可能性があります。これにより、「ズーム爆撃」という新しい言葉が生まれました。

すべての人気のあるプラットフォームと同様に、Zoom 認証情報は ダークウェブで購入 でき、2020 年 4 月には 50 万を超えるアカウント認証情報が利用可能になりました。 Zoom 通話に脅威アクターを侵入させるだけでなく、他の場所でパスワードを再利用することが多いため、その可能性が低くなります。他のアカウントで動作する認証情報は高いです。これにより、Credential Stuffing 攻撃の成功率が高まります。

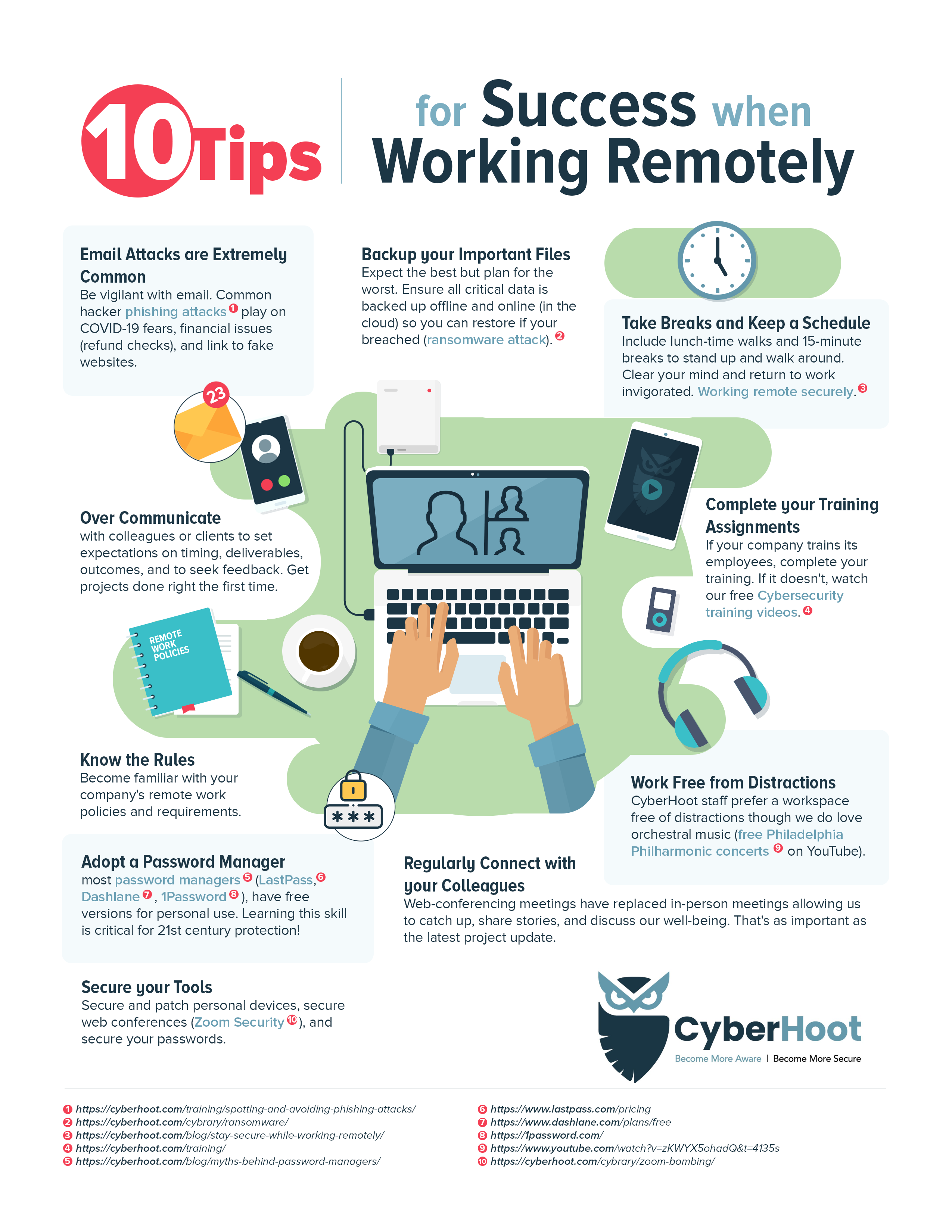

実行できる手順

急いで取らざるを得なかった手順を見直してください。労働条件が標準的ではない場合、基本的なことさえ無視される可能性があるため、従業員に会社の方針と手順を思い出させてください。

- 最近のインフラストラクチャ変更のセキュリティを注意深く確認します。最近従業員向けにリモート アクセスを実装した場合は、侵入テスト サービスの利用を検討してください。パンデミックのためにクラウドに移行した場合は、公開されているすべてのサービス、データベース、API が保護され、ロックダウンされていることを確認してください。

- 新しいアカウントは、クラウド リソースまたはオフィスへのリモート アクセスに割り当てられる場合があります。すべての企業アカウントには堅牢なパスワードまたはパスフレーズが必要であることを在宅勤務者に思い出させてください。

- 可能な場合は 2 要素認証を実装します。

- 企業ネットワーク上で家庭用コンピュータを使用するためのガイドラインを作成し、実装します。オペレーティング システム、ソフトウェア、エンドポイント保護スイートの更新とパッチ適用についてスタッフにアドバイスし、ガイダンスを提供します。

- 在宅勤務者は、ログオンしたセッションを放置してはなりません。コンピュータから離れるときはログオフする必要があります。

- ユーザーがビジネス上の通信に個人の電子メール アカウントを使用することを禁止します。

- ビジネス文書はビジネスストレージに保管する必要があります。これらは個人のクラウド ストレージには決して置かないでください。ハードコピー文書は、使用しないときは見えない場所、できれば施錠されたキャビネットに保管する必要があります。

- IT チームまたはテクニカル サポートからの電子メールや電話が本物であるかどうかを、リクエストに協力する前に確認するようスタッフにアドバイスしてください。

- 電子メール内のリンクをクリックする前に、リンクの上にマウスを置いて再確認するようスタッフに注意を促します。不明な送信者からの添付ファイルは削除する必要があります。

- 不審な点があればスタッフに報告させてください。従業員と頻繁にコミュニケーションをとり、検出された詐欺や攻撃の種類について警告し、従業員が情報を入手し、警戒し、安全を確保できるようにします。