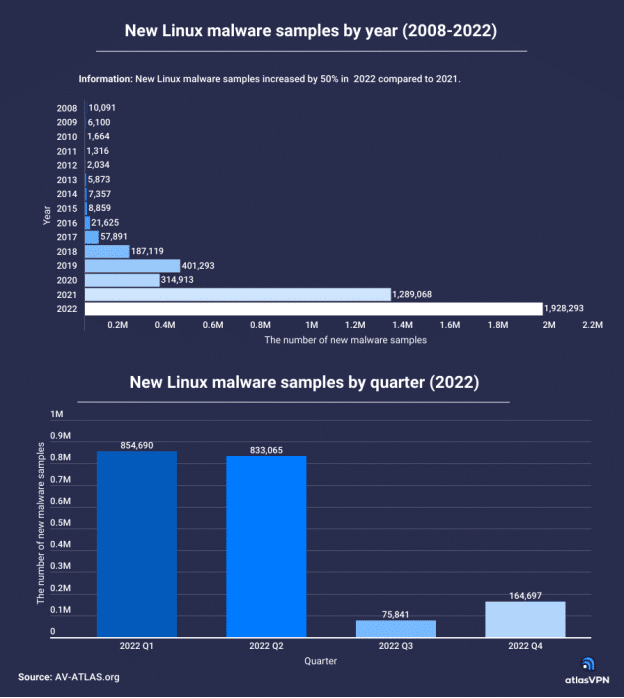

Linux マルウェアは 、モノのインターネット (IoT) デバイス の人気のおかげで増加しています。実際、 Crowdstrike が発表した調査によると、Linux マルウェアは 2021 年に 2020 年と比較して 35% 増加しました。

基本的に、非常に多くの IoT デバイスが DDoS 攻撃に簡単に勧誘される可能性があるため、標的となります。これらのデバイスは通常、一部の重要な機能のみを実行できる基本的な Linux ディストリビューションを実行しますが、それらの能力を組み合わせると、強力な DDoS 攻撃 を支援できるほど強力になる可能性があります。

攻撃者がこれらの IoT スマート デバイスを標的にする理由は他にもあります。たとえば、 暗号通貨をマイニングしたり 、コマンド アンド コントロール サーバーとして機能したり、企業ネットワークへのエントリ ポイントとして機能したりすることもできます。

大企業の大型デバイスの場合、ソフトウェア アップデートのおかげで穴はすぐに修正される傾向がありますが、小型デバイスの場合、アップデートがほとんど行われないことが多く、これらのデバイスには悪意のある個人が簡単に狙うことができる大きな穴が残されています。

「例えば、ハードコーディングされた資格情報、オープンポート、またはパッチが適用されていない脆弱性のいずれを使用する場合でも、Linux を実行する IoT デバイスは、脅威アクターにとって簡単に手に入る成果です。そして、それらの集団による侵害は、重要なインターネット サービスの完全性を脅かす可能性があります。」と Mihai Maganu 氏は述べています。 Crowdstrike のレポート で。

Crowdstrike のレポートによると、XorDDoS、 Mirai 、および Mozi が最も人気のあるファミリーであり、2021 年に観察された Linux をターゲットとしたマルウェア攻撃の約 22% を占めています。

この傾向が続けば、2022 年には Linux デバイス向けにさらに多くのマルウェアが出現する可能性があります。アクセスしやすいセキュリティ ホールがある場合、オペレーティング システムに関係なく、ハッカーがそれを見つけます。

安全性を確保するために、パッチが入手できる限り頻繁にデバイスを更新してください。これらのアップデートにより新機能が追加されるだけでなく、ネットワークの安全性の維持にも役立ちます。また、スマート ホームに追加する企業についても検討してください。同社は穴を塞ぐのでしょうか、それとも次の製品に移行するのでしょうか?これらは、次回の スマート ホームの 購入を選択する際に考慮すべき重要な要素です。