Intel Management Engine は、2008 年から Intel チップセットに組み込まれています。これは基本的に、PC のメモリ、ディスプレイ、ネットワーク、入力デバイスに完全にアクセスできる、コンピュータ内の小さなコンピュータです。これは Intel によって書かれたコードを実行しますが、Intel は内部の仕組みについて多くの情報を共有していません。

Intel ME とも呼ばれるこのソフトウェアは、Intel が 2017 年 11 月 20 日に 発表した セキュリティ ホールのためにニュースで取り上げられました。システムに脆弱性がある場合は、パッチを適用する必要があります。このソフトウェアは、Intel プロセッサを搭載したすべての最新システムにディープ システム アクセスと存在を持っているため、攻撃者にとって格好の標的となります。

インテル ME とは何ですか?

そもそも、インテル マネジメント エンジンとは何でしょうか?インテルは一般的な情報を提供していますが、インテル マネジメント エンジンが実行する特定のタスクのほとんどと、それがどのように機能するかを正確に説明することは避けています。

Intel が 言う ように、Management Engine は「小型で低電力のコンピューター サブシステム」です。 「システムのスリープ中、ブートプロセス中、およびシステムの実行中にさまざまなタスクを実行します」。

言い換えれば、これは独立したチップ上で実行される並列オペレーティング システムですが、PC のハードウェアにアクセスできます。コンピューターがスリープしているとき、起動中、およびオペレーティング システムが実行されているときに実行されます。システム メモリ、ディスプレイの内容、キーボード入力、ネットワークなどのシステム ハードウェアに完全にアクセスできます。

Intel Management Engine が MINIX オペレーティング システム を実行していることがわかりました。それ以上に、Intel Management Engine 内で実行される正確なソフトウェアは不明です。これは小さなブラックボックスで、内部に何が入っているかを正確に知っているのはインテルだけです。

インテル アクティブ マネジメント テクノロジー (AMT) とは何ですか?

さまざまな低レベル機能とは別に、インテル マネジメント エンジンには インテル アクティブ マネジメント テクノロジー が含まれています。 AMT は、Intel プロセッサを搭載したサーバー、デスクトップ、ラップトップ、タブレット用のリモート管理ソリューションです。これは、ホーム ユーザーではなく、大規模な組織を対象としています。これはデフォルトでは有効になっていないため、一部の人が呼んでいるような実際の「バックドア」ではありません。

AMT を使用すると、Intel プロセッサを搭載したコンピュータの電源投入、構成、制御、ワイプをリモートで行うことができます。一般的な管理ソリューションとは異なり、これはコンピューターがオペレーティング システムを実行していなくても機能します。 Intel AMT は Intel Management Engine の一部として実行されるため、組織は Windows オペレーティング システムが稼働していなくてもシステムをリモート管理できます。

2017 年 5 月、Intel は、攻撃者が必要なパスワードを入力せずにコンピュータ上の AMT にアクセスできるようにする AMT のリモート エクスプロイト を発表しました。ただし、これが影響するのは、わざわざ Intel AMT を有効にしたユーザーのみであり、繰り返しになりますが、ほとんどのホーム ユーザーではありません。 AMT を使用している組織のみが、この問題を考慮してコンピュータのファームウェアを更新する必要がありました。

この機能は PC 専用です。 Intel CPU を搭載した最新の Mac にも Intel ME が搭載されていますが、Intel AMT は含まれていません。

無効にできますか?

Intel ME を無効にすることはできません。システムの BIOS でインテル AMT 機能を無効にしても、インテル ME コプロセッサーとソフトウェアは引き続きアクティブで実行されます。現時点では、これは Intel CPU を搭載したすべてのシステムに含まれており、Intel はこれを無効にする方法を提供していません。

Intel は Intel ME を無効にする方法を提供していませんが、他の人は Intel ME を無効にする実験を行っています。ただし、スイッチを押すほど簡単ではありません。進取の気性のあるハッカーたちは 、かなりの労力をかけて Intel ME を無効にする ことに成功し、Purism は現在、Intel Management Engine が デフォルトで無効になっている ラップトップ (古い Intel ハードウェアをベースにした) を提供しています。 Intel はこれらの取り組みに満足していない可能性が高く、将来的に Intel ME を無効にすることはさらに困難になるでしょう。

しかし、平均的なユーザーにとって、Intel ME を無効にすることは基本的に不可能であり、それは仕様です。

なぜ秘密にするのか?

Intel は、Management Engine ソフトウェアの正確な動作を競合他社に知られることを望んでいません。 Intel はここでも「隠蔽によるセキュリティ」を採用しているようで、攻撃者が Intel ME ソフトウェアの穴を知り、発見することをより困難にしようとしています。しかし、最近のセキュリティ ホールが示しているように、隠蔽によるセキュリティは保証された解決策ではありません。

これは、いかなる種類のスパイソフトウェアや監視ソフトウェアでもありません。組織が AMT を有効にし、それを使用して自分の PC を監視している場合は別です。 Intel の Management Engine が別の状況でネットワークに接続していた場合、ネットワーク上のトラフィックを監視できる Wireshark などのツールのおかげで、そのことを聞いたことがあるでしょう。

ただし、無効にすることができず、クローズド ソースである Intel ME のようなソフトウェアの存在は、確かにセキュリティ上の懸念事項です。これも攻撃の手段であり、Intel ME にはすでにセキュリティ ホールが存在しています。

あなたのコンピュータのインテル ME には脆弱性がありますか?

2017 年 11 月 20 日、インテルは、サードパーティのセキュリティ研究者によって発見されたインテル ME の重大なセキュリティ ホール を発表しました 。これらには、ローカル アクセスを持つ攻撃者が完全なシステム アクセスでコードを実行できるようにする欠陥と、リモート アクセスを持つ攻撃者が完全なシステム アクセスでコードを実行できるようにするリモート攻撃の両方が含まれます。それらを悪用するのがどれほど難しいかは不明です。

インテルは、ダウンロードして実行して、コンピューターのインテル ME に脆弱性があるかどうか、または修正されているかどうかを確認できる 検出ツール を提供しています。

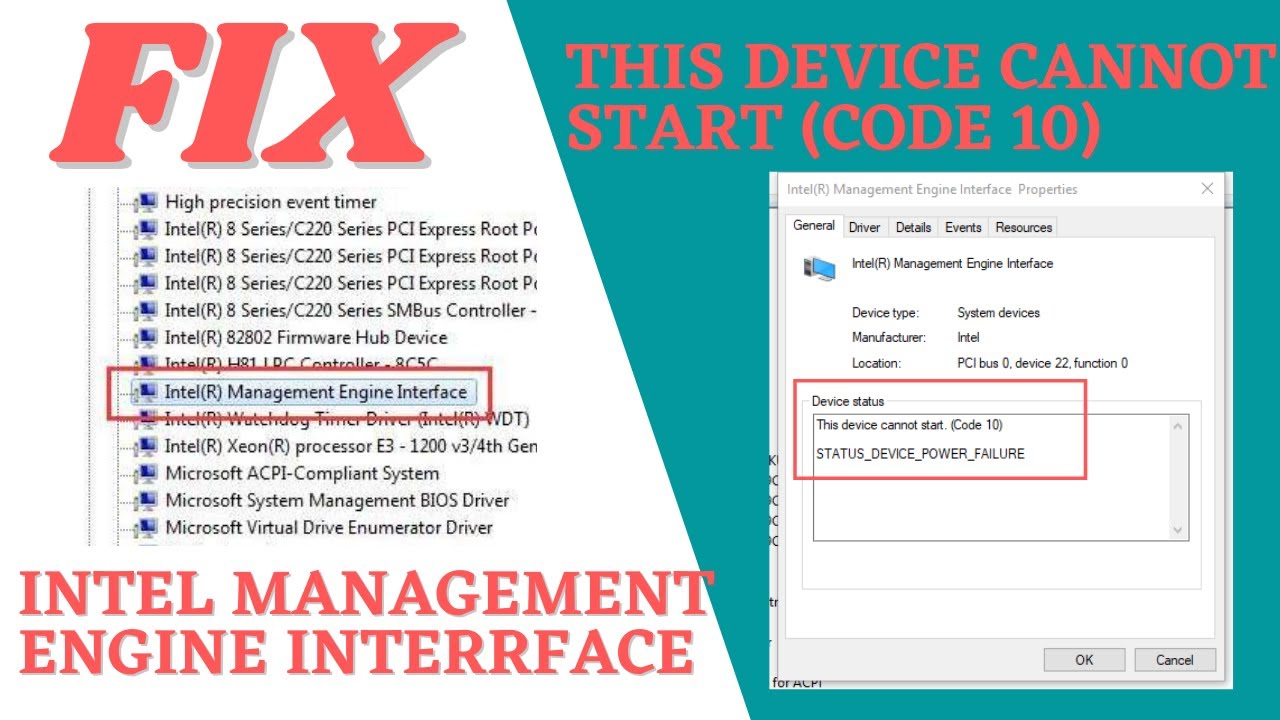

このツールを使用するには、Windows 用の ZIP ファイルをダウンロードして開き、「DiscoveryTool.GUI」フォルダーをダブルクリックします。 「Intel-SA-00086-GUI.exe」ファイルをダブルクリックして実行します。 UAC プロンプトに同意すると、PC に脆弱性があるかどうかが表示されます。

PC に脆弱性がある場合、インテル ME を更新するには、コンピュータの UEFI ファームウェア を更新する必要があります。コンピューターの製造元はこのアップデートを提供する必要があるため、製造元の Web サイトのサポート セクションをチェックして、利用可能な UEFI または BIOS アップデートがあるかどうかを確認してください。

Intel は、さまざまな PC メーカーが提供するアップデート情報へのリンクを含む サポート ページ も提供しており、メーカーがサポート情報をリリースするたびに更新を続けています。

AMD システムには、専用の ARM プロセッサ上で実行される、 AMD TrustZone という名前の同様のものがあります。

画像クレジット: Laura Houser 。