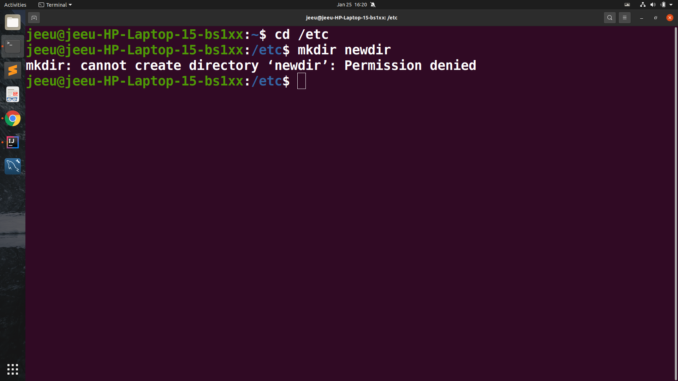

sudo

コマンドは、ユーザーにスーパーユーザーまたは root 権限を与えます。あなたは彼らに「大いなる力には大いなる責任が伴う」というスピーチをしたに違いありません。相手が話を聞いているかどうかを確認する方法は次のとおりです。

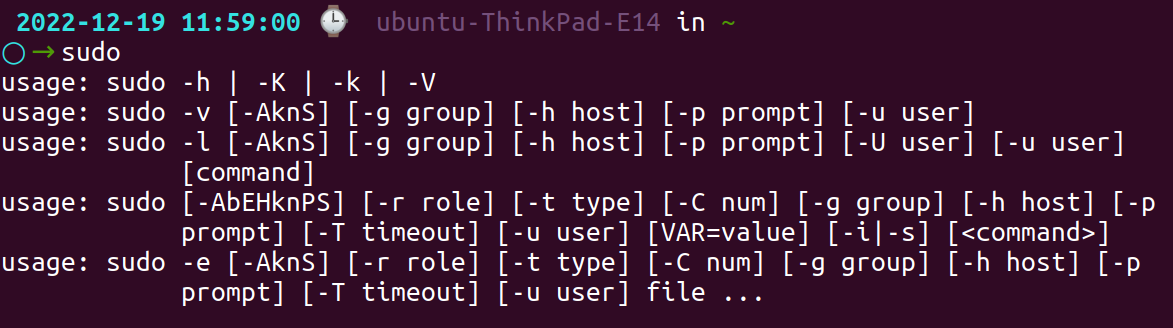

sudo コマンド

sudo

コマンドは「代理ユーザーの実行」の略です。これにより、許可されたユーザーは、あたかも別のユーザーであるかのようにコマンドを実行できます。コマンド ライン パラメーターを受け取ることができ、その 1 つはコマンドを実行するユーザーの名前です。

sudo

最も一般的な使用方法は、コマンド ライン オプションを省略し、デフォルトのアクションを使用することです。これにより、

root ユーザー

としてコマンドが効果的に実行されます。

この方法で

sudo

を使用するには、特別な許可が必要です。特権を持つ人だけが

sudo

を使用できます。最新の Linux ディストリビューションをインストールすると、

sudo

で使用できる root パスワードを設定するように求められます。これを行う権限は、インストール中に作成した通常のユーザーに付与されます。これは、root ユーザーの機能へのアクセスを処理するための推奨される方法です。以前の方法では、システムを管理するには root ユーザーを作成し、そのユーザーとしてログインしていました。

これは危険なシナリオでした。 root 権限が必要なくなったときに、通常のユーザーとしてログアウトして再度ログインすることを忘れたり、面倒すぎたりすることがよくありました。 root としてターミナル ウィンドウで犯した間違いは、どんなに重大なものであっても実行されます。通常のユーザーが実行しようとするとシェルによってブロックされるものでも、root が要求すると問題なく実行されます。通常のアカウントの代わりに root アカウントを使用することもセキュリティ上のリスクです。

sudo

使用すると、集中力が高まります。あなたも同じ危険な海域に入ろうとしていますが、意識的にそうすることを選択しており、できれば細心の注意を払っています。スーパーユーザー ステータスを呼び出すのは、スーパーユーザー ステータスを必要とする何かを行う必要がある場合のみです。

他のユーザーに root アクセスを公開する場合は、他のユーザーも自分と同じように細心の注意を払っていることを知りたいと思うでしょう。無謀または投機的にコマンドを実行することは望ましくありません。 Linux インストールの健全性は、特権ユーザーが敬意と責任を持って行動するかどうかにかかっています。

root の使用状況を監視するいくつかの方法を次に示します。

auth.log ファイル

一部のディストリビューションでは、「auth.log」というファイルに認証ログが保存されています。の出現と急速な普及により、

systemd

、「auth.log」ファイルの必要性が削除されました。の

systemd-journal

デーモンはシステム ログを当時の新しいバイナリ形式に統合し、

journalctl

ログを調査または問い合わせる方法を提供します。

Linux コンピュータに「auth.log」ファイルがある場合は、おそらく「/var/log/」ディレクトリにありますが、一部のディストリビューションでは、ファイル名とパスは「/var/log/audit/audit」になります。 。ログ。”

このように

less

でファイルを開くことができます。パスとファイル名をディストリビューションに合わせて調整し、Linux が認証ファイルを作成しない場合に備えてください。

このコマンドは Ubuntu 22.04 で動作しました。

/var/log/auth.log を減らす

ログファイルが開かれるので、ファイルをスクロールするか、 less に組み込まれている検索機能 を使用して「sudo」を検索できます。

less

の検索機能を使用した場合でも、興味のある

sudo

エントリを見つけるのに時間がかかることがあります。

mary

というユーザーが

sudo

を何に使用したかを確認したいとします。

grep

を使用してログファイル内で「sudo」を含む行を検索し、出力を再度

grep

にパイプして、「mary」を含む行を検索します。

grep の前とログファイル名の前にある

sudo

に注意してください。

sudo grep sudo /var/log/auth.log | grep「メアリー」

これにより、「sudo」と「mary」が含まれる行が得られます。

ユーザー

mary

15:25 に

sudo

権限が与えられ、15:27 にエディタで

fstab

ファイル

を開いていることがわかります。これは、ユーザーとのチャットから始めて、さらに深く掘り下げる必要があるタイプのアクティビティです。

ジャーナルctlの使用

systmd

ベースの Linux ディストリビューションで推奨される方法は、

journalctl

コマンドを使用してシステム ログを確認することです。

プログラムの名前を

journalctl

に渡すと、journalctlはログファイル内でそのプログラムへの参照を含むエントリを検索します。

sudo

「/usr/bin/sudo」にあるバイナリであるため、それを

journactl

に渡すことができます。

-e

(ページャ終了) オプションは、

journalctl

にデフォルトのファイル ページャを開くように指示します。通常はこれ

less

なります。表示は自動的に一番下までスクロールされ、最新のエントリが表示されます。

sudoジャーナルctl -e /usr/bin/sudo

sudo

特徴とするログ エントリは、less にリストされています。

「右矢印」キーを使用して右にスクロールすると、

sudo

の各呼び出しで使用されたコマンドが表示されます。 (または、端末ウィンドウを拡大して幅を広げます。)

また、出力は

less

で表示されるため、コマンド名、ユーザー名、タイムスタンプなどのテキストを検索できます。

GNOME ログユーティリティの使用

グラフィカル デスクトップ環境には通常、ログを確認する手段が含まれています。 GNOME ログ ユーティリティを見てみましょう。ログ ユーティリティにアクセスするには、「スペースバー」の左側にある「スーパー」キーを押します。

検索フィールドに「ログ」と入力します。 「ログ」アイコンが表示されます。

アイコンをクリックして「ログ」アプリケーションを起動します。

サイドバーのカテゴリをクリックすると、メッセージ タイプごとにログ メッセージがフィルタリングされます。さらに細かく選択するには、サイドバーの「すべて」カテゴリをクリックし、ツールバーの虫眼鏡アイコンをクリックします。検索テキストを入力します。 「sudo」を検索してみます。

イベントのリストはフィルター処理され、

sudo

コマンドに関連するイベントのみが表示されます。各行の末尾にある小さな灰色のブロックには、そのイベント セッションのエントリの数が含まれています。線をクリックして展開します。

一番上の行をクリックすると、そのセッションの 24 件のエントリの詳細が表示されます。

少しスクロールすると、

journalctl

コマンドを使用したときに表示されたのと同じイベントが表示されます。ユーザー

mary

による

fstab

ファイルに対する原因不明の編集セッションはすぐに発見されます。 「mary」を検索することもできましたが、これには彼女の

sudo

の使用以外のエントリが含まれてしまいます。

誰もが root アクセスを必要とするわけではない

本物の賢明な要件がある場合は、他のユーザーに

sudo

権限を与えることが合理的です。同様に、特に権限を与えられた直後に、これらの権限の使用、または乱用をチェックすることは意味があります。