ランサムウェア犯罪組織が交渉に応じるということをご存知ですか?状況によって身代金を支払わなければならない場合は、ただ寝返らずに、より良い取引を交渉してください。その方法は次のとおりです。

ランサムウェアが襲来するとき

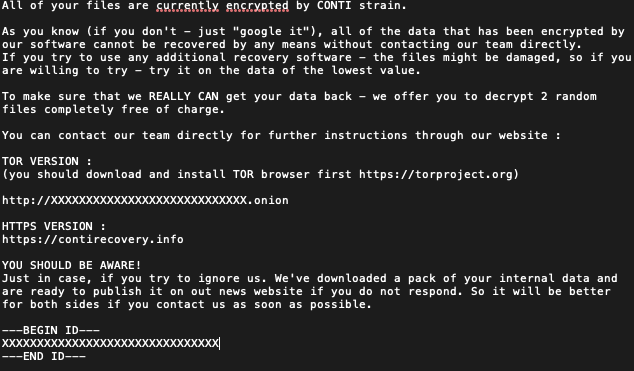

ランサムウェア攻撃は、ネットワークにマルウェアをインストールします。データを暗号化し、それを復号化するために暗号通貨の身代金を要求します。最も一般的な攻撃ベクトルは依然として フィッシング攻撃 、または不十分なパスワード管理を利用した リモート デスクトップ プロトコル 接続の悪用です。

攻撃者の観点から見ると、ランサムウェアは莫大な収益をもたらし、比較的簡単に実行できるサイバー攻撃です。 欧州連合サイバーセキュリティ庁 (ENISA) の 報告書 によると、被害組織の 45% が身代金を支払っています。したがって、ランサムウェア攻撃が増加しているのも不思議ではありません。 Bitdefender 2020 年中間レポートでは 、世界的なランサムウェア攻撃が前年比 715% 増加したと述べています。

連邦捜査局 (FBI) からのアドバイスは 、身代金を支払わない ことです。身代金を支払っても、さらなるランサムウェア攻撃が助長されるだけです。堅牢な災害復旧システムがあり、リハーサルされたインシデント計画があり、バックアップが侵害されていない場合は、システムを攻撃前の状態に復元できます。つまり、彼らがどのようにしてあなたのネットワークにアクセスし、その脆弱性を閉じたかを特定したら、です。ただし、これには数日、場合によっては数週間かかる場合があります。

病院やその他の重要なサービスやインフラがランサムウェアの被害を受けた場合、できるだけ早く復旧する必要があります。新型コロナウイルス感染症(COVID-19)のパンデミックにより、病院や医療会社がランサムウェアの標的になる可能性が高まっています。ダウンタイムにどうしても耐えられない場合、または回復プロセスに身代金よりも費用がかかる場合は、身代金を支払うほうが害が少ないように思えるかもしれません。

No More Ransom プロジェクトは、一般的なランサムウェアの復号化ツールを提供するために、Interpol と多くのパートナー組織によって設立されました。彼らは、暗号化されたデータを復号化するツールを持っている可能性があります。

ランサムウェア攻撃には、企業機密情報やその他の機密情報の流出が伴うことが増えています。サイバー犯罪者は、身代金を支払わない場合、 この情報を公開すると脅しています 。身代金を支払ったとしてもデータを取り戻せない可能性があることに注意してください。脅威アクターが使用する復号ツールが正しく動作しない可能性があります。データが復号化されたとしても、マルウェアに感染する可能性は依然としてあります。

一部の組織はサイバー保険に加入しています。それ自体は問題ありませんが、サイバー犯罪者が組織がサイバー保険に加入していることを知ると、組織に十分な資金があるかどうかに関係なく身代金が支払われると想定していることを示唆する証拠があります。これは、身代金の制限が組織の財務によって設定されるのではなく、保険契約によって提供される補償の金額によって設定されることを意味します。彼らは身代金要求を膨らませたり、保険対象の組織を優先的に標的にしたりする可能性があります。

もちろん、理想的なシナリオはランサムウェアの攻撃を受けないことです。しかし、そうし、状況によって身代金を支払わなければならない場合には、サイバー犯罪者と交渉することができます。

信頼と絶望の混合

ほぼ確実に、あなたは交渉を遂行するのに最適な人物ではありませんし、組織内の他の誰もも同様です。侵入ポイントを特定して脆弱性にパッチを当て、できる限りの手段を使って組織の運営を維持することに十分な努力をする必要があります。おそらくスタッフは自宅で仕事をすることができるでしょう。おそらく、ネットワークがセグメント化されており、一部の IT インフラストラクチャと通信機器が感染を回避していたと思われます。

取締役会や経営幹部に常に最新の情報を伝え、クライアントや顧客からの問い合わせを管理し、データ保護法で要求されるアクションを実行し、PR を処理し、インシデント対応の戦略の一部となるその他の多くのアクションを実行する必要があります。たとえそれらすべてを背負っていなかったとしても、交渉を処理するために専門家と協力する方が良いでしょう。

進め方を知るには、誰と何を相手にしているのかを理解することが前提となります。あなたに対して使用されたランサムウェアの種類。サイバー犯罪者を特定できますか?また、彼らの経歴はわかりますか?

一部のランサムウェア ギャングは他のグループよりも信頼性が高くなります。これらには適切に機能する復号化ルーチンがあり、実際にデータを復元します。その後、彼らは、持ち出したデータの暴露に関してさらなる脅迫を主張して戻ってくることはありません。他のギャングはそれほどではない。復号化プログラムが停止して機能しなくなったら、それはあなたにとって大変なことです。

これらの交渉をあなたに代わって実行し、その専門知識と経験をあなたの利益に活用できる会社が存在します。一部の組織はそのような企業を従者として維持することを正当化できますが、多くの組織はそれができません。どの組織も、交渉サービスを提供している近隣のサイバー攻撃インシデント管理会社を調査できます。ほとんどの企業は、完全なサイバー攻撃インシデント対応サービスを提供しており、その中には交渉も含まれています。

ほとんどの管轄区域では、法執行機関に通報し、攻撃を報告することが義務付けられています。または、少なくとも強く推奨されています。データプライバシー法により、影響を受けるデータ主体に通知し、データ主体を更新する手段を設定することが求められる場合があります。インシデントをデータ保護当局に報告する必要がある場合があります。また、サイバー保険に加入している場合は、できるだけ早く保険に相談し始める必要があります。彼らがこの事件に対する補償を提供することを期待しているかどうかを知る必要があります。それは交渉に不可欠な知識です。

交渉

ステップ 1: 技術的な詳細

感染手段を特定し、再度悪用されないように脆弱性を閉じたことを確認してください。脅威アクターがシステムからロックアウトされたと確信したら、状況を把握する必要があります。正確には何が暗号化され、侵害の範囲はどの程度なのでしょうか?

それは IT 資産全体でしょうか、1 つのサブネットワークでしょうか、複数のサーバーでしょうか、それともすべてのサーバーでしょうか?ネットワーク全体が暗号化されていない場合は、序盤の勝負が待っています。ネットワーク全体が暗号化されていないのに、なぜ身代金全額を支払わなければならないのでしょうか?ただし、サイバー犯罪者がロックアウトされていることを絶対的に確信する必要があります。まだネットワークにアクセスでき、暗号化されていない領域があることがわかった場合は、再接続して、アクセスできなかったデバイスを暗号化します。

加害者と通信する方法は通常、身代金メッセージに記載されています。通常、これはメッセージを交換するためにログインするポータルです。これにアクセスできることを確認しますが、まだディスカッションを開かないでください。ここは正しい場所ですか、または別の無害な質問などの質問をすることができます。これは、あなたがこれまでのところ、サイバー犯罪者が何も与えることなく彼らの命令に従っていることを示しています。

ステップ 2: 調査と偵察

誰かがランサムウェアの種類を特定する必要があります。これが、外部のインシデント対応会社が理にかなっている理由です。彼らはこれを行うためのスキルと専門知識を持っています。彼らは、その情報を、身代金メモの種類、攻撃ベクトルと感染方法、ユーザーへの通信に使用するメッセージ ポータルの種類、他のランサムウェア事件の詳細などの他の手がかりとともに使用して、脅威アクターを特定します。この帰属のステップは非常に重要です。

ランサムウェア ギャングの身元がわかれば、対応チームはこれらの実行者による他のランサムウェア攻撃の記録を参照できるようになります。彼らは、このランサムウェア集団が通常、機能する復号ツールを提供しているかどうか、また、流出したデータを公開すると脅して被害者を脅迫してさらなる金銭を要求しないという合意をこれまで遵守してきたかどうかを確認できるようになる。

重要なのは、このギャングが以前の攻撃で要求した身代金と、最終的な交渉金額がいくらだったのかを知ることができるかもしれないということだ。身代金は、空中から選択され、標準的な開始要求となる場合もあれば、被害者組織の売上高を見て脅威アクターによって決定される場合もあります。これらの評価は大きく偏っている可能性があります。場合によっては、暗号化された実際のビジネスではなく、保有グループの価値に注目することもあります。

「データを返してもらう必要があり、喜んで支払いますが、あなたの評価は間違っており、私たちにはその資金がありません。」というのが、交渉の合理的な第一歩です。

ステップ 3: 交渉する

ランサムウェア集団にとって、これは単なるビジネス取引です。それは個人的なものではありません。外部の交渉者は、組織の内部の代表者よりも中立を保つことができます。感情的になることは生産的ではありません。

すべての高額なビジネス取引と同様に、交渉が予想されます。当然のことながら、サイバー犯罪者はできるだけ早くすべてを終わらせたいと考えています。交渉が長引くと、警察による摘発の可能性が高くなる。しかし、ただ立ち止まることはできません。続行するにはリスクが大きすぎると判断した場合、彼らは立ち去り、暗号化されたネットワークが残されます。しかし、被害者が身代金の要求に応じられない場合、ランサムウェア犯罪組織は期待を下げる必要があります。結局のところ、身代金がないよりは、ある程度の身代金があった方が良いのです。

必ず復号化プログラムが正しく機能することを示すデモンストレーションを依頼して入手してください。さまざまなサーバーおよびサブネットワークからのさまざまな種類のファイルの選択が正常に復号化されることを確認する必要があります。これは不合理なことではなく、サイバー犯罪者にとっては非常に簡単に実行できるはずです。

支払った対価を得るという証拠を持っているのは当然のことです。それは、身代金が支払われる前に、人間の人質がまだ生きているという証拠を求めるのと同じです。

ステップ 4: 支払い

和解が成立すると、身代金が支払われます。これは暗号通貨になります。 ビットコインは 、仮想通貨を初めて使う人でも入手しやすいことから人気です。この手順には数日かかる場合があることに注意してください。将来必要になった場合に備えて、少量のビットコインを取得しておくことが賢明かもしれません。デジタルウォレットを取得し、ランサムウェアインシデントのクリティカルパスから外れたビットコインユーザーとしての資格情報を確立するには時間がかかります。

通信、交渉、合意、支払い確認の記録がポータルからエクスポートされ、被害者の組織が利用できるようになります。この成績証明書は、保険会社やその他の法的または契約上の理由で必要になることがよくあります。

ネットワークが暗号化される前にデータが流出した場合、サイバー犯罪者はデータを削除し、今後脅迫に使用しないという言葉を得るほかありません。それは大した額ではありませんが、サイバー犯罪者が、そのような取引を破棄した場合、ランサムウェアギャングに不正行為の記録があれば、将来の被害者が身代金を支払う傾向が薄れること、または身代金と同じくらいの額を支払うことになることを理解していることを期待できます。彼らの側の合意を支持する。

この方法によるデータの損失はデータ侵害とみなされ、データ保護当局に報告する必要がある可能性があります。 一般データ保護規則 などの特定の法律では、データの制御を失ったため、ランサムウェア攻撃自体がデータ侵害とみなされます。

ステップ 5: 事後分析

座って傷をなめている時間はありません。

少なくとも次のことを行う必要があります。

- できるだけ早く侵入テストと脆弱性テストを実施してください。結果に基づいて行動するようにしてください。テスト結果を修復活動の指針として使用します。

- サイバー保険に加入している場合は、保険会社と問題を進める必要があります。

- 公式コミュニケーションを処理します。法執行機関やデータ保護当局など、必要な全員に通知しましたか?取引先、顧客、影響を受けるデータ主体に公式声明を送信する必要があります。攻撃の出来事とそれがどのように終わったかを要約します。再発防止のために行ったことを説明するセクションを必ず含めてください。

次回の計画を立てましょう

身代金を支払う必要がないように災害復旧システムに切り替えたり、バックアップを消去して復元したりすることを妨げたのは何ですか?

これらおよびその他のビジネス継続性のオプションを調査します。おそらく、身代金よりも安くなり、保険料が減り、データ保護法の遵守が容易になることに気づくでしょう。