ランサムウェアは破壊的で高価であり、増加傾向にあります。私たちのガイドに従って感染から身を守りましょうが、最悪の事態にも備えてください。ランサムウェアが発生した場合に、クリーンかつ迅速に回復できることを確認してください。

ランサムウェアが増加中

ランサムウェア攻撃の頻度は恐ろしい速度で増加しています。 Bitdefender 2020 年中間レポート によると、世界のランサムウェア報告数は前年比 715% 増加しました。攻撃回数でランキングすると、米国が1位となった。 2位はイギリス。

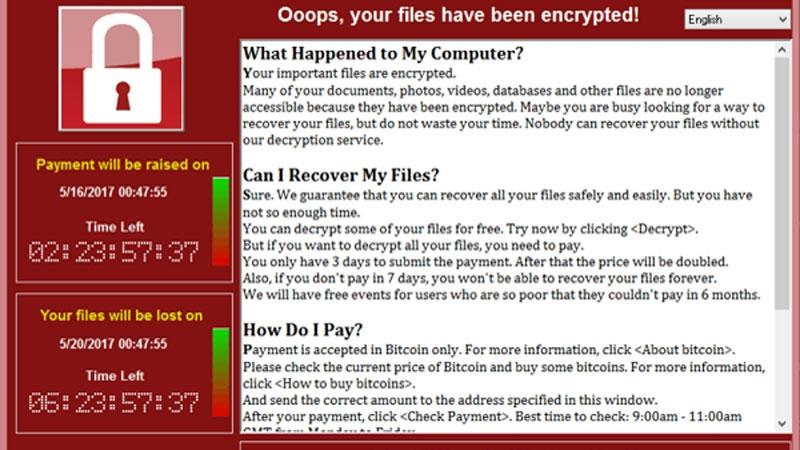

ランサムウェア攻撃によりファイルとデータが暗号化され、ビジネスとしての運営ができなくなります。システムを通常の動作状態に戻すには、サーバーとコンピュータを消去してバックアップから復元するか、復号キーを使用してファイルとデータのロックを解除する必要があります。復号キーを取得するには、身代金を支払う必要があります。

ランサムウェアは、ビジネス運営を混乱させる多大な影響を引き起こし、永久的なデータ損失につながる可能性があります。ランサムウェアの原因:

- ビジネスのダウンタイム。

- 生産性の損失。

- 収入の損失。

- 評判の損失。

- ビジネス上の機密情報の紛失、破壊、または公開。

身代金を支払った場合、追加コストが発生し、マルウェア感染が残り、攻撃後に混乱が生じる可能性があります。

自分にはそんなことは起こらないと思うかもしれない。自分は小さすぎる、攻撃者には攻撃すべきより大きくてより良い標的がある、と自分自身に言い聞かせることで、その信念を正当化することができます。なぜ彼らはあなたのような会社をわざわざ利用するのでしょうか?残念ながら、そのようには機能しません。

誰もがターゲットです。電子メールは、他のどの配信方法よりもはるかに優れたランサムウェアの最大の配信メカニズムです。悪意のある電子メールを配信する フィッシング攻撃は 、数百万のエントリが含まれるメーリング リストを使用するソフトウェアによって送信されます。

過去 10 年ほどの間に発生したすべてのデータ侵害の電子メール アドレスはすべて、ダークウェブで入手できます。 Have I been Pwned の Web サイトには、100 億件を超えるそれらのリストが掲載されています。新しい電子メール アドレスが毎日収集され、これらのメーリング リストに追加されます。これらはフィッシングメールを受信するメールアドレスです。脅威アクターは、自分たちが誰に属しているかを気にしていませんし、気にもしていません。

選択的にターゲットを絞ったランサムウェア攻撃はほとんどありません。他のすべての攻撃 (その 99 パーセント) は、被害者をストーキングせず、詳細な偵察を行います。悪者は狙撃兵ではない。彼らは狙いを定めることすらしないマシンガンナーだ。彼らは気まぐれにメールを送りつけ、その後は誰に攻撃を当てたかを座って眺めています。

身代金か復元か?

サイバー犯罪者 (脅威アクター) は、キーを提供するために身代金を請求します。身代金は暗号通貨 (通常は Bitcoin ) で支払われますが、攻撃者によって他の暗号通貨が指定される場合もあります。 CoinMarketCap によると、この記事の執筆時点で 7,500 を超える仮想通貨が存在します。

ビットコイン取引の準備は比較的簡単ですが、電子ウォレットやその他すべての準備を整えるにはまだ数日かかる場合があります。そしてその期間中、ビジネスとして運営することはできず、少なくとも効果的に運営することはできません。

そして、たとえ身代金を支払ったとしても、データを取り戻せるという保証はありません。ランサムウェアの復号化側は手抜きで書かれていることが多く、単に機能しない可能性があります。ファイルを復号化できたとしても、ルートキット、リモート アクセス トロイの木馬、キーロガーなどのマルウェアに感染している可能性があります。

そのため、身代金を支払えるようになるまでに数日かかる可能性があり、別の暗号通貨を使用しないと購入できない暗号通貨での支払いを要求された場合はさらに長くなります。また、身代金の支払いが完了すると、システムはクリーンで信頼できるものではなくなります。復号化されました。はっきり言って、思い切ってバックアップからシステムを復元する方が良いでしょう。結局のところ、 英国 でも 米国 でも、身代金を支払わないように勧められています。

それなら、バックアップから復元しましょう。しかし、それほど速くはありません。これが可能になるのは、堅牢なバックアップ手順が用意されており、その手順が遵守され、予行演習やインシデントのシミュレートでバックアップがテストされている場合のみです。

さらに、最も洗練されたランサムウェアの背後にいる攻撃者は、バックアップも確実に感染させる方法を持っています。サーバーやコンピュータを消去して復元すると、すでに感染しています。

それでも、バックアップは依然として解決策です。ただし、必要なときにバックアップを保護し、整合性を確保できる方法でバックアップを計画し、保護する必要があります。

治療よりも予防が大切です

職場での事故を望んでいる人はいません。負傷者、大量の書類手続き、賠償請求の可能性などです。しかし、敷地内にはまだ救急箱があります。確かに、予防は治療よりも優れていますが、遅かれ早かれ応急処置キットと訓練を受けた応急処置担当者が必要になることを想定する必要があります。

サイバーセキュリティについても同様です。ランサムウェアの被害に遭いたくない人は誰もいないので、それを防ぐためにできる限りのことを行う必要があります。ただし、マルウェアが発生したときに頼れるインシデント対応計画を策定しておく必要があります。計画に精通し、計画をリハーサルし、実際に計画に従う人々のチームが必要です。

あまりにも簡単に、その計画が一時の勢いで破棄されてしまいます。そんなことはあり得ません。インシデントに対するすべての対応は、系統立てて調整されている必要があります。これは、インシデント対応計画に従うことによってのみ達成できます。

私たちは皆、自動車保険に加入しており、それを使用する必要がないことを望んでいます。インシデント対応計画とはそのようなものです。それは必要ですが、それを導入しなければならない状況には陥りたくありません。車のメンテナンスを維持し、訓練を受けたドライバーのみがハンドルを握ることを許可すれば、事故に遭う可能性が低くなります。

次の点により、インシデント対応計画を展開する必要があるリスクが軽減されます。

スタッフの意識向上トレーニング

ランサムウェア感染のほとんどは、誰かがフィッシング攻撃に引っかかったことが原因です。電子メールの最前線にいるのは従業員です。彼らは毎日、一日中メールや添付ファイルを開いて処理しています。時には何百ものメールが届くこともあります。フィッシングメールを 1 通送信するだけで、気づかれずにすり抜けられ、感染してしまいます。

当然のことながら、スタッフはフィッシングメールやその他の電子メールを介した詐欺や脅威を特定できるようにサイバーセキュリティ意識向上トレーニングを受ける必要があります。そして、これを定期的に補充して強化する必要があります。ランサムウェアはサイバーセキュリティ リスク評価登録簿 に登録する必要があり、スタッフの意識向上トレーニングを緩和策の 1 つとして行う必要があります。

電子メールの量を減らす 1 つの方法は、社内電子メールの量を減らすことです。社内メールが少なくなればなるほど、社外メールに集中して注意を払うことが容易になります。リスクを伴うのは外部メールです。 Microsoft Teams や Slack などのビジネス チャット アプリケーションは、この点で優れています。

スタッフの感受性検査

トレーニングは素晴らしいことですが、さらに重要なのはテストです。無害なフィッシング キャンペーンを開始するセキュリティ会社やオンライン サービスを見つけるのは簡単です。

偽の悪意のある電子メールを認識できない従業員は、トレーニングの再教育セッションを受ける明らかな候補者です。スタッフがフィッシングメールに騙されやすいかどうかを測定するだけでなく、スタッフの意識向上トレーニングの有効性を測る尺度にもなります。

最小特権の原則

プロセスとユーザーには、ロールで定義された機能を実行するための最小限のアクセス権が与えられていることを確認してください。 最小特権の原則により、 ユーザー アカウントが侵害された場合にマルウェアが及ぼす被害が制限されます。

管理者アカウントにアクセスできるユーザーを制限し、それらのアカウントが管理以外の目的で使用されないようにします。共有およびサーバーへのアクセスを制御して、役割固有の必要性のないユーザーが機密領域にアクセスできないようにします。

スパムフィルター

スパム フィルターはすべての悪意のある電子メールを捕捉するわけではありませんが、一部は捕捉してくれるため、大きな利点があります。通常の、安全ではあるが迷惑なスパムの大部分を検出して隔離します。これにより、従業員が処理する必要がある電子メールの量がさらに削減されます。干し草の山のサイズを小さくすると、針を見つけやすくなります。

エンドポイント保護

もちろん、ウイルス対策パッケージとマルウェア対策パッケージ、または組み合わせたエンドポイント保護パッケージを導入し、一元管理し、定期的に署名を更新するように構成する必要があります。ユーザーはアップデートを拒否したり延期したりすることができません。

パッチ、パッチ、パッチ

オペレーティング システム、ファームウェア、およびアプリケーションは、サポート終了ではなく、メーカーのサポート サイクル内である必要があります。セキュリティ パッチとバグ修正パッチを適用して最新の状態にする必要があります。パッチが入手できなくなった場合は、使用を中止してください。

ネットワークアーキテクチャ

最も単純なネットワーク設計を除くすべての場合、ネットワークをセグメント化して重要なコンピューター、部門、チームを分離します。彼らは、オープンプランの長い潜水艦を建造しません。防水隔壁ドアを備えた隔壁が組み込まれているため、漏れのある部分を密閉できます。

分離された領域を持つネットワーク トポロジを使用して、同様にマルウェアの拡散を制限します。感染したセグメントは、ネットワーク全体に比べて管理がはるかに簡単です。

バックアップ戦略

バックアップは、堅牢な事業継続計画の中核です。サイバーベースであるかどうかにかかわらず、予見可能なあらゆる危機に対処できるスキームを使用してデータをバックアップする必要があります。昔のバックアップの信条は 3-2-1 ルールでした。

- データのコピーは、ライブ システムと 2 つのバックアップの 3 つ必要です。

- 2 つのバックアップは異なるメディアに存在する必要があります。

- それらのバックアップの 1 つはオフプレミスに保持する必要があります。

明確にしておきますが、データの別のコピーを持つだけではバックアップではありません。何もしないよりはマシですが、バックアップは非常に重要なので、予算に関係なくできる限り最善のものを作成する必要があります。実際のバックアップはバックアップ ソフトウェアによって作成され、バージョン管理機能が備わっています。バージョン管理を使用すると、ある時点からファイルを復元できます。したがって、ファイルを昨日の午前 1 時の状態に復元できます。あるいは先週か先月あたりから。保存期間とバックアップ ストレージの容量によって、どの程度まで遡ることができるか、またどのような粒度で遡ることができるかが決まります。

バックアップは暗号化する必要があります。

イメージベースのバックアップでは、オペレーティングドライブを含むハードドライブ全体のイメージが作成されます。ライブ システムへの変更は数分ごとにバックアップ イメージにドリップフィードできるため、バックアップはライブ システムのリアルタイム スナップショットに非常に近くなります。最上位のバックアップ ソリューションはすべて、バックアップ イメージを仮想マシン イメージに変換できます。大惨事が発生した場合には、仮想マシンを新しいハードウェア上で起動できます。これにより、新しいサーバー ハードウェアを導入したり、ライブ システムのダウンを引き起こした問題を克服したりできる一方で、バックアップは一時的なライブ システムとして実行され、会社は業務を継続できます。

そしてもちろん、敷地から安全に離れた場所にバックアップできるオフサイト バックアップ ソリューションもあります。したがって、3-2-1 ルールは、好きな数字を使用して書き換えることができます。必要なだけバックアップのコピーを作成し、さまざまな場所に分散し、さまざまなハードウェア デバイスに保存します。

ただし、脅威アクターがバックアップに感染した場合、どれもあなたの命を救うことにはなりません。ランサムウェアが起動するまでに 28 日間遅延するように設定されているとします。すべてのバックアップに何度もバックアップしたことになるでしょう。

これに対処するには、不変バックアップを使用できます。これらは、作成後に書き込むことができないバックアップです。これは、ランサムウェアやその他のマルウェアに感染できないことを意味します。堅牢なバックアップ ソリューションでは、多層的で多様なアプローチが使用されます。

- 誤って削除したファイルを迅速に回復するために、ローカルの ネットワーク接続ストレージ (NAS) デバイスにバージョン管理されたバックアップを実装できます。

- 2 番目の層は、ローカルおよびオフプレミスのストレージへのイメージベースのバックアップです。サーバー全体のクラッシュやハードウェア障害が発生した場合でも、障害が発生したサーバーを迅速に復元できます。

- マルウェアによって汚染されることがない不変のバックアップでバックアップ体制を完成させれば、強固で包括的なバックアップ システムが得られます。

ネットワークの規模と複雑さによっては、すぐに費用が高額になる可能性があります。しかし、失敗の代償に比べれば安いものです。バックアップにお金を払うとは考えないでください。これは事業継続への投資と考えてください。

インシデント対応計画

インシデント対応計画は、サイバー インシデントに対して調整的かつ効果的に対応するための重要なツールであるだけでなく、事業活動によっては必須となる場合もあります。クレジット カードで支払いを行う場合は 、Payment Card Industry Data Security Standard (PCI DSS) に準拠する必要がある可能性があります。 PCI DSS 標準には、インシデント対応計画に関するいくつかの要件があります。

一般的なインシデント対応計画には次のセクションが含まれており、それぞれのセクションは詳細かつ正確である必要があります。

- 準備 。上記のすべての点と、あなたの状況に応じてその他の防御策が必要です。インシデントの予行演習を行って計画をリハーサルすると、対応チームが計画に慣れ、不足点や問題が特定され、計画を改善できるようになります。対応チームの準備が整っていればいるほど、必要なときに優れたパフォーマンスを発揮できます。

- 識別 。インシデントが進行中であることを認識し、それがどのような種類のインシデントであるかを特定するプロセス。何が起こっているのか、誰と何が影響を受けるのか、問題の範囲は何か、データは漏洩したのか?

- 封じ込め 。感染を封じ込め、拡大を阻止します。感染したシステムを隔離します。

- 根絶 。感染したシステムを消去します。マルウェアが侵害されたすべてのマシンから削除されていることを確認します。組織が採用しているパッチまたはセキュリティ強化手順を適用します。

- 回復 。どのシステムが優先され、最初にサービスを再開する必要がありますか?これらをバックアップから復元し、すべてのアカウントの認証資格情報を変更します。不変のバックアップがある場合は、そこから復元します。そうでない場合は、バックアップを復元する前に、バックアップにマルウェアが含まれていないことを確認してください。

- 学んだ教訓 。感染はどのようにして起こったのでしょうか?また、何が感染を阻止したのでしょうか?脆弱性が悪用されたのか、それとも人的ミスだったのでしょうか?どのような手順でセキュリティのギャップを埋めることができますか?

それを報告する

ランサムウェアを犯罪として報告することを忘れないでください。また、地域または国のデータ保護当局にインシデントを報告する必要がある場合もあります。ヨーロッパでは、データが暗号化されている間に制御を失ったため、ランサムウェア攻撃は、実際にデータが盗まれたり紛失したりしていない場合でも、 一般データ保護規則 に基づくデータ侵害とみなされます。米国の 1996 年 医療保険の相互運用性と責任に関する法律 (HIPAA) など、この概念を支持する法律が制定されている場合があります。