前回 、重大なセキュリティ侵害について警告したのは、 Adobe のパスワード データベースが侵害され、何百万ものユーザー (特に脆弱なパスワードや頻繁に再利用されるユーザー) が危険にさらされたときでした。今日、私たちは、インターネット上の安全な Web サイトの 3 分の 2 という驚異的なセキュリティを侵害する可能性がある、より大きなセキュリティ問題である Heartbleed Bug について警告します。パスワードを変更する必要があり、今すぐ変更を開始する必要があります。

重要な注意: How-To Geek はこのバグの影響を受けません。

ハートブリードとは何ですか?なぜそれほど危険なのでしょうか?

典型的なセキュリティ侵害では、1 つの企業のユーザー レコード/パスワードが漏洩します。それが起こったらひどいことですが、それは孤立した出来事です。 X 社はセキュリティ侵害を起こし、ユーザーに警告を発し、私たちのような社員は、適切なセキュリティ衛生を実践し、パスワードを更新する時期が来たことを全員に思い出させます。残念ながら、これらの典型的な侵害は、そのままでも十分に悪質です。ハートブリードバグは、もっともっとひどいものです。

Heartbleed バグは、私たちが電子メールを送信したり、銀行振込をしたり、安全であると信じている Web サイトとやり取りする際に私たちを保護する暗号化スキームそのものを弱体化させます。以下は、このバグを発見して一般に警告したセキュリティ グループ Codenomicon による、 この脆弱性に関する平易な英語の説明 です。

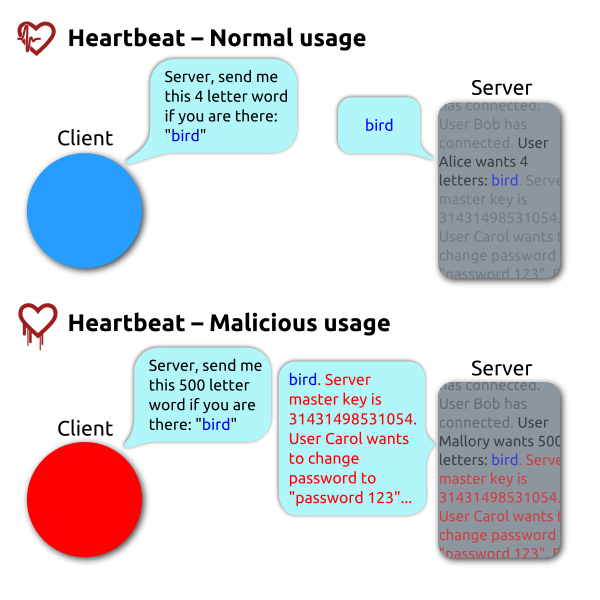

Heartbleed バグは、人気のある OpenSSL 暗号化ソフトウェア ライブラリの深刻な脆弱性です。この脆弱性により、通常の状況では、インターネットのセキュリティを保護するために使用される SSL/TLS 暗号化によって保護されている情報が盗まれる可能性があります。 SSL/TLS は、Web、電子メール、インスタント メッセージング (IM)、一部の仮想プライベート ネットワーク (VPN) などのアプリケーションに、インターネット上の通信セキュリティとプライバシーを提供します。

Heartbleed のバグにより、インターネット上の誰でも、OpenSSL ソフトウェアの脆弱なバージョンによって保護されているシステムのメモリを読み取ることができます。これにより、サービス プロバイダーを識別し、トラフィック、ユーザーの名前とパスワード、および実際のコンテンツを暗号化するために使用される秘密キーが危険にさらされます。これにより、攻撃者は通信を盗聴したり、サービスやユーザーから直接データを盗んだり、サービスやユーザーになりすましたりすることが可能になります。

それはかなりひどいことのように聞こえますよね? SSL を使用しているすべての Web サイトの約 3 分の 2 が、この脆弱なバージョンの OpenSSL を使用していることを考えると、さらに悪いことに思えます。ここで話しているのは、ホットロッド フォーラムや収集品カード ゲーム交換サイトのような小規模なサイトではなく、銀行、クレジット カード会社、大手電子小売業者、電子メール プロバイダーのことです。さらに悪いことに、この脆弱性は約 2 年間にわたって蔓延しています。これは、適切な知識とスキルを持った誰かが、あなたが使用するサービスのログイン資格情報やプライベート通信を悪用できた可能性がある 2 年間です (Codenomicon が実施したテストによると、痕跡なしで行われています)。

Heartbleed バグがどのように機能するかをさらにわかりやすく説明します。この xkcd コミックを読んでください。

このエクスプロイトで吸い上げたすべての資格情報や情報を誇示するグループは現れていませんが、ゲームのこの時点では、頻繁にアクセスする Web サイトのログイン資格情報が侵害されていると想定する必要があります。

ハートブリードバグ後にすべきこと

大規模なセキュリティ侵害が発生した場合 (これは大規模な場合に該当します)、パスワード管理の実践を評価する必要があります。 Heartbleed Bug の広範囲にわたる影響を考えると、これは、すでにスムーズに稼働しているパスワード管理システムを見直すか、苦労している場合はセットアップする絶好の機会です。

パスワードをすぐに変更する前に、この脆弱性は企業が OpenSSL の新しいバージョンにアップグレードした場合にのみパッチされることに注意してください。この話は月曜日に明らかになり、もしあなたがすべてのサイトですぐにパスワードを変更しようと急いでいたとしても、ほとんどのサイトでは依然として脆弱なバージョンの OpenSSL が実行されていたでしょう。

現在、週半ばにはほとんどのサイトが更新プロセスを開始しており、週末までに知名度の高い Web サイトの大部分が切り替わると考えるのが妥当です。

ここで Heartbleed バグ チェッカーを 使用すると、脆弱性がまだ残っているかどうかを確認できます。また、サイトが前述のチェッカーからのリクエストに応答していない場合でも、 LastPass の SSL 日付チェッカーを 使用して、問題のサーバーが更新されているかどうかを確認できます。最近の SSL 証明書 (2014 年 4 月 7 日以降に更新された場合は、脆弱性にパッチが適用されたことを示す良い指標です。) 注: .com をバグ チェッカー経由で実行すると、エラーが返されます。これは、SSL 証明書を使用していないためです。そもそも SSL 暗号化を採用しており、当社のサーバーが影響を受けるソフトウェアを実行していないことも確認しています。

とはいえ、今週末はパスワードの更新に真剣に取り組むには良い週末になりそうだ。まず、パスワード管理システムが必要です。 を参照して、最も安全で柔軟なパスワード管理オプションの 1 つを設定してください。 LastPass を使用する必要はありませんが、アクセスするすべての Web サイトの一意で強力なパスワードを追跡および管理できる何らかのシステムを導入する必要があります。

次に、パスワードの変更を開始する必要があります。私たちのガイド 「電子メールのパスワードが侵害された後に回復する方法」 の危機管理の概要は、パスワードを見逃さないようにするための優れた方法です。また、ここに引用されているように、良好なパスワード衛生の基本も強調されています。

- パスワードは常に、サービスで許可されている最小値よりも長くする必要があります 。問題のサービスで 6 ~ 20 文字のパスワードが許可されている場合は、覚えている限り最長のパスワードを使用してください。

- パスワードの一部として辞書の単語を使用しないでください 。パスワードは、辞書ファイルをざっと調べただけで判明するほど単純であってはなりません。自分の名前、ログイン情報や電子メールの一部、または会社名や番地などのその他の簡単に識別できる項目は決して含めないでください。また、パスワードの一部として「qwerty」や「asdf」などの一般的なキーボードの組み合わせを使用することも避けてください。

- パスワードの代わりにパスフレーズを使用してください 。本当にランダムなパスワードを記憶するためにパスワード マネージャーを使用していない場合 (はい、パスワード マネージャーを使用するというアイデアを真剣に考えていることは認識しています)、パスワードをパスフレーズに変換することでより強力なパスワードを記憶できます。たとえば、Amazon アカウントの場合、「本を読むのが大好きです」という覚えやすいパスフレーズを作成し、それを「!luv2ReadBkz」のようなパスワードに変換できます。覚えやすいし、かなり強力です。

3 番目に、可能な限り 2 要素認証を有効にする必要があります。 ください。簡単に言うと、ログインに追加の識別レイヤーを追加できます。

たとえば、Gmail の場合、2 要素認証では、ログイン名とパスワードだけでなく、Gmail アカウントに登録されている携帯電話へのアクセスも必要となります。これにより、新しいコンピュータからログインするときに入力するテキスト メッセージ コードを受け入れることができます。

2 要素認証を有効にすると、あなたのログインとパスワードにアクセスした人が (Heartbleed Bug の場合と同様に) 実際にあなたのアカウントにアクセスすることが非常に困難になります。

セキュリティの脆弱性、特に広範囲に影響を与える脆弱性は決して楽しいものではありませんが、パスワードの使用方法を強化し、被害が発生した場合でも独自の強力なパスワードを使用して被害を確実に食い止める機会を提供します。