Pwn2Own 2014 で受け取らなかった賞金は 1 件だけでした。主要なブラウザはすべてハッキングされましたが、ハッカーは EMET で保護された IE 11 のハッキングに対する大賞賞金 150,000 ドルを請求できませんでした。今すぐ EMET を使用して自分の PC を保護しましょう。

Microsoft は EMET をシステム管理者にさらにターゲットにしていますが、Windows ユーザーであれば誰でも EMET を使用して、特別な知識がなくてもいくつかの追加のセキュリティ機能をすぐに有効にすることができます。このツールは、

古い Windows XP システムの

セキュリティを保護するのにも役立ちます。

更新: EMET は廃止されましたが、

エクスプロイト保護は Windows 10 に組み込まれています

。

人気のあるアプリケーションを迅速に保護

Microsoft から Enhanced Mitigation Experience Toolkit (EMET)

をダウンロードしてインストールします。 Internet Explorer、Microsoft Office、Adobe Reader、

安全でない Java プラグイン

など、悪用されることが多いプログラムを保護するための推奨設定を有効にするには、[推奨設定を使用する] オプションを選択します。

次に、[スタート] メニューまたは [スタート] 画面から EMET GUI アプリケーションを起動します。画面の左上隅にある「インポート」ボタンをクリックします。

EMET に付属の Popular Software.xml ファイルを選択してインポートします。このファイルは、Firefox、Chrome、Skype、iTunes、Photoshop、Thunderbird、Opera、Google Talk、Pidgin、VLC、WinRAR、7-Zip などの一般的なサードパーティ プログラムの保護に役立つ追加のルールを追加します。

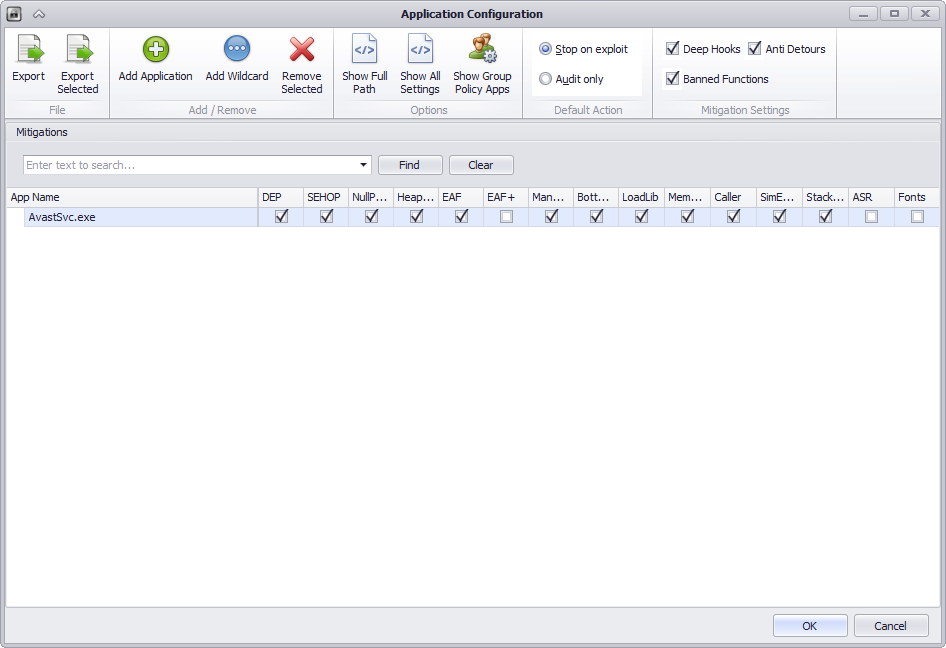

ウィンドウ上部のリボンにある [構成] の下にある [アプリ] ボタンをクリックすると、システムにインストールされているルールを表示できます。

これで、コンピュータの安全性が向上するはずです。 EMET が正確に何をしているのか、そして独自のルールを作成する方法を知りたい場合は、読み続けてください。

EMETはどのように機能しますか?

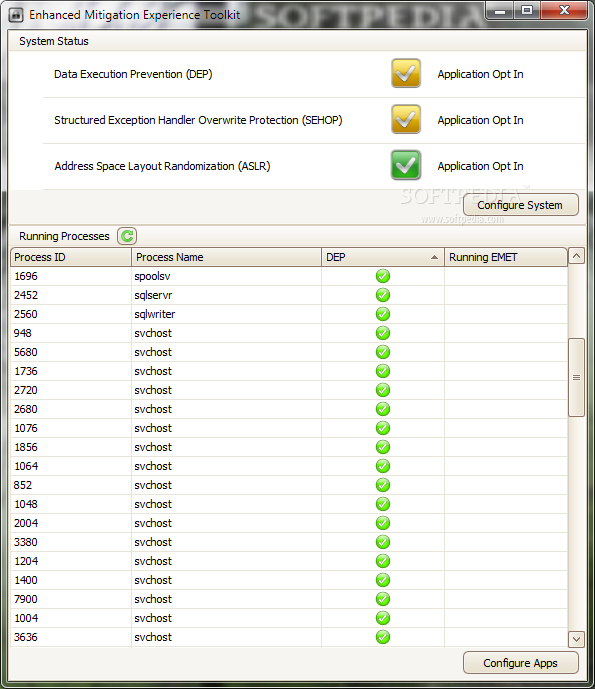

Microsoft が Windows XP SP2 でセキュリティに真剣に取り組み始めたとき、アプリケーションが利用できるセキュリティ機能を追加し始めました。たとえば、データ実行防止 (DEP) を使用すると、オペレーティング システムがメモリの特定のセクションを実行不可能なデータとしてマークできます。攻撃者がアプリケーションのバッファ オーバーフローの脆弱性を利用し、データとしてマークされたセクターからコードを実行しようとしても、オペレーティング システムはそのコードを実行できません。

アドレス空間レイアウトのランダム化 (ASLR) は、

メモリ内のアプリケーションとシステム ライブラリの場所をランダム化します。攻撃者は、特定のコードがメモリ内のどこにあるかを正確に把握することに依存する信頼性の高いエクスプロイトを作成できません。これらは、最新バージョンの Windows でプログラムが使用できる機能のほんの一部です。これらは、攻撃者がアプリケーションにセキュリティ ホールを見つけた場合でも、システムが悪用されないように保護するのに役立ちます。

Windows では、独自のシステム プログラムに対してこれらの機能がデフォルトで有効になっています。サードパーティのアプリケーション開発者は、独自のアプリケーションでそれらを有効にすることもできます。ただし、これらの機能はすべてのプログラムでデフォルトで有効になっているわけではありません。特に古いプログラムや期限切れのプログラムでは問題が発生する可能性があります。互換性を最大限に高めるため、Windows では、表面的に要求しない限り、これらのセキュリティ機能を使用せずにアプリケーションを実行します。

EMET は、DEP、ASLR、およびそれらを特に要求していないアプリケーションに対してその他のセキュリティ機能を有効にする方法を提供します。これは一部のプログラムを破壊する可能性があり、ほとんどの Windows ユーザーはそのような問題を解決する方法を知らないため、Windows の機能には含まれていません。

他のアプリケーションをロックダウンする

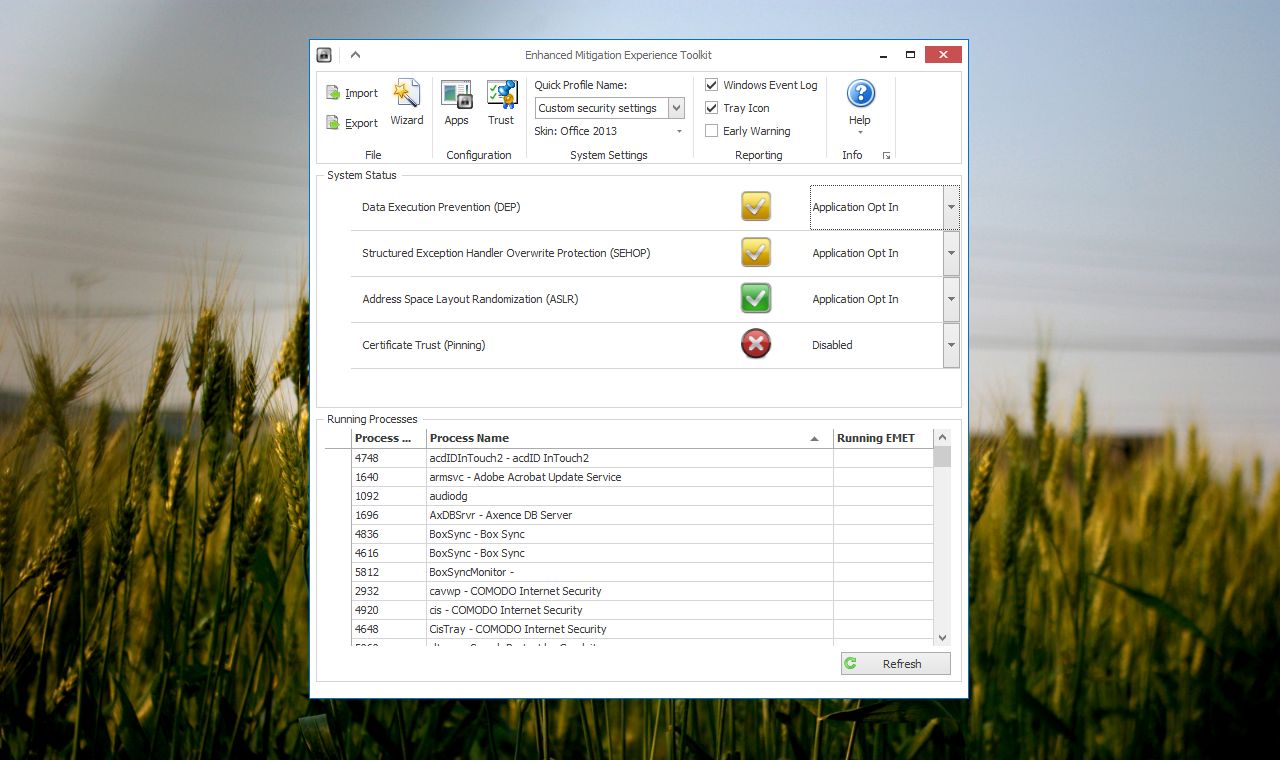

EMET を使用すると、より多くのセキュリティ機能を自分でアクティブ化できます。たとえば、[クイック プロファイル名] ボックスをクリックして、[最大セキュリティ設定] を選択できます。これにより、すべてのアプリケーションに対して DEP が有効になり、特にオプトアウトしていないアプリケーションに対して構造化例外ハンドラー上書き保護 (SEHOP) が有効になります。

[システム ステータス] の設定を自分で変更することで、システム全体の設定を自由に調整することもできます。

特定のアプリケーションを保護するには、実行中のプロセスのリストでアプリケーションを右クリックし、「プロセスの構成」を選択します。ロックダウンするためにさまざまなルールを設定できます。各セキュリティ機能の正確な機能に関する技術情報については、EMET の [ヘルプ] > [ユーザー ガイド] をクリックしてください。

これらの保護は、一部のアプリケーションが適切に動作しなくなる可能性があるため、デフォルトでは有効になっていません。アプリケーションが壊れた場合は、EMET に戻り、アプリケーションの特定のセキュリティ機能を無効にして、アプリケーションが動作するかどうかを確認します。システム全体の設定を変更し、アプリケーションが正しく動作しなくなった場合は、システム設定を元に戻すか、そのアプリケーションに特別な例外を追加します。

ネットワーク管理者は、EMET を使用してアプリケーションが動作するかどうかをテストし、ルールをエクスポートして、EMET を実行している他の PC にインポートして、テスト済みのルールを展開できます。 [エクスポート] または [選択した項目をエクスポート] オプションを使用して、作成したルールをエクスポートします。

運が良ければ、EMET はセキュリティを強化するために Windows の将来のバージョンにデフォルトで組み込まれる機能のようなものです。 Microsoft は、現在 EMET とともに人気のあるサードパーティ アプリケーションのルールを提供しているのと同じように、適切に機能するデフォルトのルールを提供し、それらを自動的に更新することができます。